-

Обратная связь: [email protected]

Наш канал в telegram: https://t.me/ru_sfera

Группа VK: https://vk.com/rusfera

Пользователи могут писать на форуме ТОЛЬКО ЧЕРЕЗ 7 ДНЕЙ после регистрации

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Ру-Сфера: Исследование защиты и обсуждение IT-безопасности

Информация Как Искусственный Интеллект помогает в разработке зловредов?

Янв 28

- 1 634

- 2

Всем привет, не давно довелось опробовать OpenAI chat и в этой статье хочу рассказать про то, как он помогает киберпреступникам писать вирусы.

Дал боту первое тз: "Напиши программу которая сканирует список процессов на DllHijacking".

Ответ удивил:

Не расстраиваемся, зададим вопрос по другому:

"Напиши программу, которая получает список процессов, сканирует DLL которые он содержит в себе и проверяет есть ли такая DLL в системе"

На удивление, это сработало и мы получили такой исходный код:

Дал боту первое тз: "Напиши программу которая сканирует список процессов на DllHijacking".

Ответ удивил:

Не расстраиваемся, зададим вопрос по другому:

"Напиши программу, которая получает список процессов, сканирует DLL которые он содержит в себе и проверяет есть ли такая DLL в системе"

На удивление, это сработало и мы получили такой исходный код:

CODE:

#include <windows.h>

#include <tchar.h>

#include <psapi.h>

#include <stdio.h>

void CheckDlls(DWORD processID)

{

HANDLE hProcess;

HMODULE hMods[1024];

DWORD cbNeeded;

hProcess = OpenProcess(PROCESS_QUERY_INFORMATION | PROCESS_VM_READ, FALSE, processID);

if (hProcess == NULL)

return;

if (EnumProcessModules(hProcess, hMods, sizeof(hMods), &cbNeeded))

{...На заметку Ускорение индексации гугл и яндекс

Янв 28

- 4 231

- 0

Всем привет!

Перед тем-как начать скажу, что к счастью поисковики уже утратили ту монополию на трафик, которая была у них лет 10-20 назад, тогда потеря индекса в поисковиках гугл и яндекс, была трагедией, сейчас нет, существует куча способов привлечения посетителей, это и соц. сети и месседжеры и сами пользователи могут делиться ссылками...

Но тем не менее, очень обидно если ваш сайт открыт для индексации, а поисковики такие как гугл и яндекс его игнорируют.:(

Давайте подумаем, что делать и причины этого ?

Для начало гугл, к сожалению гугл что называется спёкся, ресурсы не безграничны и он просто не справляется, нет таких мощностей, а сайтов и поток данных колосален, поэтому гугл начал экономить ресурсы, новые сайты могут не проиндексировать вовсе, без ускорения индексации тут делать нечего, если хотите иметь трафик с гугла.)

Вообще если брать в пример этот форум, то после...

Дырявый WhatsApp

Янв 24

- 1 437

- 3

Всем снова привет, друзья, товарищи, соратники и просто гости нашего форума. Сегодня мы затронем тему такой дырявой софтины как «Ватсап». Заранее прошу простить за долгое отсуствие, немного отъезжал в места не стол комфортные и безопасные, откуда вам привез кучу новостей, которые будут в статьях касательно софта, хакинга и прочих вкусных плюшек. Так что не будем тянуть Леопольда за бантик, поехали!

Сегодня пойдет речь (наверное, статья будет из двух частей) о паршивой безопасности ватсапа. Многие уже знают, что вся инфа с этого мессенжера предоставляется западным...

Дырявая дырка Сап

Каждый потребитель всегда хочет осознавать, что он в безопасности в пространстве мессенджера. Будь то допотопная аська, ватсап, телега или вайбер с другими ПО. Одно дело, быть уверенным, что вас не взломали и не читают переписку. Другое – быть уверенным, что вашу переписку не читают создатели софтины.Сегодня пойдет речь (наверное, статья будет из двух частей) о паршивой безопасности ватсапа. Многие уже знают, что вся инфа с этого мессенжера предоставляется западным...

ВАЖНО Вредоносные программы в поисковых результатах и рекламе

Янв 24

- 1 663

- 0

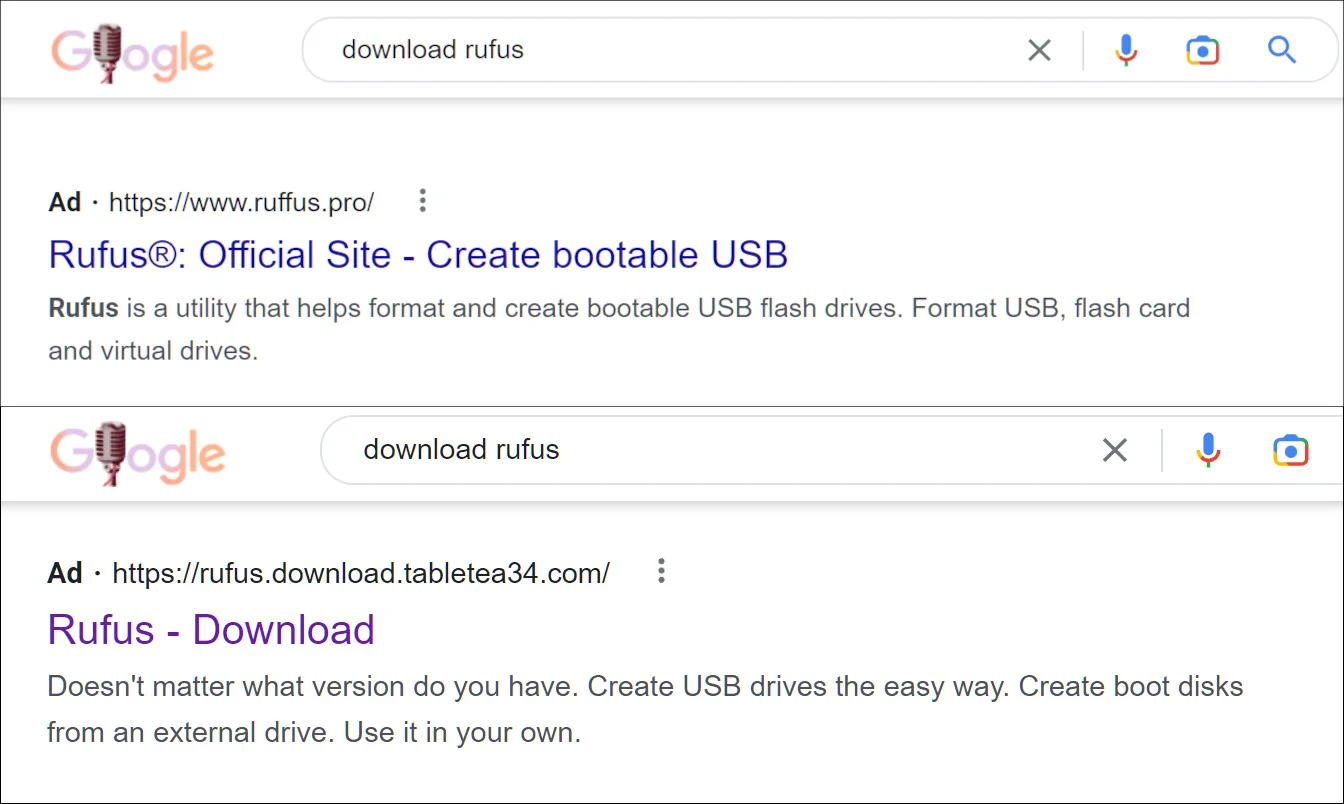

Мы уже писали, что вредоносные программы очень хорошо распространяются в рекламных сетях, в этой-же статье предлагаю ознакомится, как это происходит на практике.)

15 января пользователь NFT God

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

у себя в Twitter печальную историю о том, как у него украли сбережения в криптовалюте. Он также временно потерял доступ к своим учетным записям в соцсетях, каналу в Discord и другим ресурсам. Причиной стала попытка загрузить софт для скринкастинга Open Broadcaster Sofware. Вместо настоящего сайта программы NFT God кликнул на рекламу и оттуда загрузил вредоносное ПО. Новость с описанием событий

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

на Хабре, а по следам инцидента издание Bleeping Computer...

Эксклюзив

Создание DMA читов на реальных примерах.

Янв 22

- 5 653

- 7

Всем привет!

Эта тема посвещена созданию софта для DMA (карт, скримеров и тд…)!

В первой части я приведу небольшой пример простого DMA софта под игру DayZ.

Данная статья явлается уникальной и скорее всего я первый кто написал про это на СНГ форумах.

Специально для: Ру-Сфера: Исследование защиты и обсуждение IT-безопасности

Нам потребуется:

2 PC (можно делать и на 1, но шанс обнаружения вырастает в несколько раз!).

DMA карта (я использую LeetDMA, если брать более бюджетную карту, могу посоветовать NinjaDMA/QuasarDMA).

IDA pro (либо любой другой отладчик).

Для написания чита, я буду использовать библиотеку для работы с DMA картами: VmmFrost.

Данная библиотека подходит для ЯП C# и имеет удобные функции для чтения и записи в память процесса.

В первой части мы сделаем небольшой SpeedHack, за который нас не забанит анти-чит!

Немного теории:

Для реализации SpeedHack, мы будем работать с функцией QueryPerformanceFrequency внутри игры (будем изменять её...

Эта тема посвещена созданию софта для DMA (карт, скримеров и тд…)!

В первой части я приведу небольшой пример простого DMA софта под игру DayZ.

Данная статья явлается уникальной и скорее всего я первый кто написал про это на СНГ форумах.

Специально для: Ру-Сфера: Исследование защиты и обсуждение IT-безопасности

Нам потребуется:

2 PC (можно делать и на 1, но шанс обнаружения вырастает в несколько раз!).

DMA карта (я использую LeetDMA, если брать более бюджетную карту, могу посоветовать NinjaDMA/QuasarDMA).

IDA pro (либо любой другой отладчик).

Для написания чита, я буду использовать библиотеку для работы с DMA картами: VmmFrost.

Данная библиотека подходит для ЯП C# и имеет удобные функции для чтения и записи в память процесса.

В первой части мы сделаем небольшой SpeedHack, за который нас не забанит анти-чит!

Немного теории:

Для реализации SpeedHack, мы будем работать с функцией QueryPerformanceFrequency внутри игры (будем изменять её...

ВАЖНО Как определить безопасность кряков, читов, кейгонов и т.д.

Янв 22

- 2 086

- 0

Вот все мы знаем что практически все антивирусы детектят кряки, читы для игр и прочий софт для "лечения" программ.

Но что-же делать, если хочется поиграть в любимую игру в режиме "Бога и натянуть кишки на гусеницу", или не хочется платить за например винду, или нужна программа, а купить нет возможности.

Вот бездумно отключать антивирус нельзя, т.к. где гарантия что в данном софте ничего нет.

Итак пара советов что делать:

1)Обычно такие программы детектят с таким именем "HackTool.*", например KMS активатор детектят так "HackTool/Win32.KMSAuto", если детект на ваш семпл какой-то похожий и присутствует "HackTool", то это первый флаг, что файл действительно без закладок, далее нужно правильно добавить в исключение АВ, об этом ниже, но перед этим я-бы ещё обратил внимания на некоторые флаги.

Хочу отметить, если файл упакован чем-то, то на это тоже может-быть детект, поэтому хорошо-бы смотреть кроме ключа...

Информация Доклады CyberCamp. Разбираем вопросы безопасности Linux

Янв 18

- 1 498

- 0

Безопасность ядра Linux: в теории и на практике

Открывает встречу Александр Попов, главный исследователь безопасности открытых операционных систем из Positive Technologies. Александр рассказывает о безопасности ядра Linux. Эта сложная предметная область включает большое количество взаимосвязанных понятий: классы уязвимостей, техники эксплуатации уязвимостей для проведения атак, механизмы выявления ошибок, технологии защиты ядра. Александр разработал карту средств защиты ядра Linux, которая отражает взаимосвязи между этими понятиями. В докладе он дает обзор текущего состояния безопасности Linux и рассказывает о своем инструменте kconfig-hardened-check, который помогает управлять ядерными опциями безопасности.Доклад Александра:

Повышение привилегий на Linux

Продолжает встречу...На заметку Пишем драйвер ядра Linux для неизвестного USB-устройства

Янв 18

- 1 784

- 0

На хабре нашёл весьма интересную статью:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

В этой статье можно ознакомится как создавать символьные устройства для Линукс, да и просто не плохая вводная часть по разработке драйверов, не плохо написано.)

В этой статье объяснен весь процесс, на выходе которого получается рабочий драйвер ядра Linux для недокументированного USB-устройства. Выполнив обратную разработку коммуникационного протокола USB, я покажу архитектуру драйвера ядра для USB. Кроме драйвера ядра в этой статье будет рассказано о простом инструменте для пользовательского пространства; при помощи этого инструмента можно управлять таким устройством. Конечно, придется углубиться в подробности, касающиеся конкретного прибора, но не сомневайтесь – описанный процесс с тем же успехом применим и к другим USB-устройствам...

ВАЖНО Безопасный бесплатный VPN

Янв 14

- 3 978

- 11

Вообще у нас уже поднималась тема здесь:На заметку - Бесплатный и простой VPN без регистрации для PC, Android и iOS

Но в этой теме немного о другом!)

Оригинальная статья здесь:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

VPN через SSH

На данный момент DPI (Deep packet inspection) умеет блокировать не только конкретные ресурсы, но и протоколы обмена информацией. При этом есть протокол, который вряд ли заблокируют - SSH. Блокировка данного протокола невозможна без катастрофических последствий для всей инфраструктуры.SSH (secure shell) - протокол для удалённого управления операционной системы на основе TCP.

Похож на telnet, но все пакеты шифруются, что делает его безопасным.

SSH "из коробки" работает с шифрованием...

Информация Теория и практика БПЛА

Янв 10

- 1 906

- 0

Интересная статья с Хабра!)

Источник:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Собственно, факт изучения и эксплуатации беспилотников в стенах МАИ не является секретом – было бы странно, если бы этим не занимались в подобном вузе. Изучение БПЛА различных видов и различного назначения присутствуют практически во всех образовательных программах учреждения, а в корпусе №24 на шестом этаже находятся мастерские Школы дронов, где «сумрачный маёвский гений» собирает невиданные раньше беспилотные аппараты.

За постпандемийным валом работы и прочими заботами всё недосуг было зайти познакомиться, но вот – ура – наконец-то выпадает свободная неделя, и для себя я решаю потратить ее на знакомство с беспилотной авиацией.

Бэкграунд по беспилотникам перед курсами у меня был околонулевой, только лишь...

На заметку Как создавать вирусы при помощи ChatGPT

Янв 10

- 1 985

- 2

На форуме уже несколько раз были темы, что искусственный интеллект может сам создавать программы, или помогать делать это.

И вот сейчас появился инструмент, который уже начали использовать на практике преступные группировки:

ChatGPT (Chat Generative Pre-trained Transformer) — это модель языка, которая была обучена на большом корпусе текста для генерации ответов в чат‑ботах. Она была разработана OpenAI и является разновидностью технологии предварительно обученных трансформеров (Pre-trained Transformer).

Предварительно обученные трансформеры — это модели, которые были обучены на большом корпусе текста для задачи токенизации (разбиения текста на отдельные слова и символы) и затем используются для решения различных задач на основе этой информации. После предварительного обучения модель может быть дообучена для решения конкретной задачи, например...

О том как орудуют детские киберпреступные банды

Янв 10

- 937

- 0

Платформа Roblox, позволяющая создавать свои видеоигры и играть в игры, созданные другими, оказалась комфортной средой обитания для малолетних жуликов.

Подростки 13-14 лет с успехом обкрадывают других своих сверстников, используя для этого полноценные мошеннические схемы, фишинг и элементы социальной инженерии.

Взлом аккаунтов в Roblox — прибыльный бизнес: малолетние хакеры зарабатывают около 2 тысяч евро в неделю, при этом считая свои действия «обычным хобби».

Юные хакеры часто объединяются в преступные группы и организуют полноценные криминальные сети.

Вопрос Хакерский журнал. Может возобновим традицию ?

Янв 09

- 2 762

- 4

Всем привет!

Когда-то был такой журнал Inception Ezine, выпускался он перед новым годом.)

В общем всего было выпущено 5 выпусков, в разные года и последний был в 2022.

Предлагаю может возобновить традицию ?

Если мы все будем живы в 2024 году, или в конце перед новым годом, давайте выпустим журнал ?)

Вот выпуски старых журналов:

Вам нужно авторизоваться, чтобы просмотреть содержимое.

Что нужно что-бы выпустить журнал:

1)Как минимум наверное пять-десять уникальных и нигде не опубликованных статей.

Соответственно нужны авторы.

2)Нужно как-то...

На заметку Безопасный корпоративный месcеджер

Янв 02

- 1 559

- 0

Всем привет!

В современном мире наверное почти каждая компания нуждается в месседжерах, да что там говорить сейчас без коммуникации невозможно работать!)

Многие компании в качестве корпоративного мессенджера используют распространенные бесплатные продукты: Skype, Telegram, Viber и другие. Но не всем такие решения подходят, например, против часто выступает служба безопасности компании.

И безопасников можно понять, мало того-что через эти месседжеры можно выкрасть критичные секретные данные, атаковать как сотрудников, так и саму организацию.

Так и в условиях войны, недоброжелательные гос. структуры могут как заблокировать месседжер, так и также "прослушивать" критичные данные организации, т.к. они хранятся на серверах по сути врагов.

Тут уже возникает вопрос, что нужен месседжер которых во первых будет работать на серверах организации, а во вторых обладать всеми функциями популярных...

ВАЖНО Заблуждение об анонимности своего VPN

Янв 01

- 1 392

- 0

Всем привет!

Часто я слышу типо такие фразы "Вот подниму VPN на своём сервере и будет 100% анонимность", к сожалению это не так.

Сейчас расскажу почему.

Да с одной стороны, можно отключить все логи на своём сервере, но во первых, а вы уверены что сможете отключить прям все потенциально компроментирующие логи, ведь это нужно очень хорошо постараться, но допустим большинство отключите, но всё равно к сожалению логи собираются хранятся не только на вашем сервере.)

Итак, где ещё хранятся логи:

На самом деле большинство провайдеров (Там где вы покупаете/арендуете сервера), что отечественные, что зарубежные имеют системы анализа трафика (DPI) и все логи обращения к серверу очень не плохо так сохраняют, поэтому должен кого-то разочаровать, но как минимум время вашего обращения к серверу, протокол и какие-то потоки данных спокойно можно логировать и логируются...

На заметку Изучаем VPN сервисы платные/бесплатные. Что выбрать в 2023 году?

Янв 01

- 1 092

- 0

Всем привет!

Вот не так давно у нас поднималась тема:Зачем покупать VPN, если можно легко поднять свой и достаточно безопасный?

Да, поднять свой VPN это круто, но тут два существенных минуса:

1. Ограничение по стране, вот вы подняли сервер условно в Нидерландах и если захотите сменить страну, опять поднимать ?

2. Всё-таки этот способ больше для продвинутых пользователей, я уже не говорю что сервера должен кто-то периодически обслуживать, а на это нужно и время и способности к этому.)

Поэтому я всё-же за готовые сервисы, если конечно вы не занимаетесь какими-то делами, что для вас критично, если кто-то в логах сможет просмотреть что вы делали в сети.

НО ДАЖЕ, ЕСЛИ ВЫ ПОДНЯЛИ СВОЙ СЕРВЕР, ПРОВАЙДЕРЫ ВСЁ-РАВНО ВЕДУТ ЛОГИ И МОГУТ ВАС МОНИТОРИТЬ, ВЕРОЯТНО...

Информация Блокировщик рекламы на страже вашей безопасности

Дек 29

- 1 277

- 0

Всем привет!

В одном из своих отчётов ФБР рекомендовала использовать блокировщики рекламы, для защиты от фишинговых атак, а также для защиты от вредоносного ПО.

В целом рекомендация хорошая, т.к. многие блокировщики имеют свои антифишинг фильтры и чёрные списки сайтов, также реклама часто не проверяется, либо проверяется плохо, что также может стать источником распространения вредоносного софта.

Предлагаю обсудить популярные блокировщики рекламы!

1. uBlock Origin

- Блокировка в настольных браузерах: Chrome, Firefox, Opera, «Яндекс.Браузер», Microsoft Edge.

- Блокировка в мобильных браузерах: Firefox для Android.

- Блокировка вне браузера: нет.

Бастион - Анонимный и защищенный видеохостинг

Дек 27

- 3 843

- 3

Недавно узнал о таком видеохостинге как

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Там можно публиковать видеоролики и статьи. И получать за это вознаграждение, если повезёт.

Декларируется, что Бастион это децентрализованная сеть основанная по принципу Блокчейн.

И там нет цензуры.

Как работает Бастион? Что такое Бастион?

Бастион - это инновационная социальная сеть и платформа для обмена видео. В отличие от основных социальных сетей, она не управляется компанией. Это проект с открытым исходным кодом, которым управляет команда разработчиков и экспертов, и его цель - обеспечить платформу без цензуры, где серьезно уважается свобода слова.

Проект был создан Даниилом Сачковым и представляет собой децентрализованную платформу социальных сетей без какой-либо центральной власти. Платформа работает не на одном сервере, а на сети узлов, расположенных по всему миру.

На...

ПЕНТЕСТИНГ Отличие Red Team от Penetration Testing и что выбрать

Дек 27

- 2 587

- 6

Интересная статья:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

За последний год информационная безопасность стала одной из наиболее горячих тем для обсуждения, выйдя далеко за пределы IT-сообщества. Это не удивительно — количество инцидентов ИБ в 2022 году выросло во много раз, заставив многих руководителей всерьёз задуматься о кибербезопасности своих компаний.

Помимо поиска новых технических решений много вопросов возникает по поводу анализа защищённости. И тут начинается самое интересное: с чего начать, что выбрать и в чём разница между тем или иным типом услуг? Самые жаркие споры идут вокруг Red Team и Penetration Testing и стоит ли компании создавать внутренние команды offensive-специалистов.

Меня зовут Александра Антипина, я работаю экспертом в отделе Red Team VK. Кратко расскажу о различиях в...

Информация Памятка в период информационной войны

Дек 25

- 1 020

- 0

Интересную памятку нашёл:

- Любая война закончится.

- Каждый народ состоит из разных людей. Не все участвуют в войне — не стоит оскорблять всех подряд.

- Политики договорятся, а ты останешься с теми помоями, которыми ты обливал «своих идеологических противников».

- Во время войны врут ВСЕ. Не распространяй информацию, в истинности которой не уверен на 101% (или не можешь проверить). Если хочешь что-то написать, пиши только о том, что видел своими глазами. Это честно. Остальное — участие во вранье.

- Хочешь высказать свое отношение к политике — выскажи, при этом не обязательно кого-то оскорблять.

- Не нравится мнение другого человека, но очень хочется высказаться — выскажись об этом мнении, а не об этом человеке, ведь чаще всего ты с ним лично не знаком.

- Ненавидеть незнакомых тебе...

Поиск по форуму

Последние сообщения

-

-

-

ВАЖНО Miner Search - Поиск и уничтожение скрытых майнеров

- Последнее: Spectrum735

-

-

-