-

Обратная связь: [email protected]

Наш канал в telegram: https://t.me/ru_sfera

Группа VK: https://vk.com/rusfera

Пользователи могут писать на форуме ТОЛЬКО ЧЕРЕЗ 7 ДНЕЙ после регистрации

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Новости

Новость Бэкдор в OpenSource для доступа к SSH

Апр 01

- 1 359

- 0

Уязвимость в xz Utils была построена по схеме supply chain attack, атака на цепочку поставок. Для её реализации злоумышленнику (или их группе) пришлось два года втираться в доверие к сообществу открытого программного обеспечения, чтобы получить права мейнтейнера и внедрить нужный код. Бэкдор обнаружила не лаборатория безопасности в результате тщательного анализа, а разработчик, который

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

замедление работы компьютера.Пакет

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

— набор утилит для сжатия данных для Unix-подобных операционных систем и, начиная с пятой ветки, Microsoft Windows. Разработку ведёт коллектив Tukaani Project.Утилита известна. Одни из наиболее популярных дистрибутивов Linux — Debian и Ubuntu, Fedora, Slackware, Arch Linux — использовали или до сих пор включают в себя xz Utils.

Однако это не значит, что разработка xz Utils...

Информация d3ranged blog

Фев 19

- 1 666

- 2

Всем привет!

Раньше был блог vxlab, но потом автор удалил блог, я был немного расстроен, т.к. у автора было много статей интересных.

Но вчера обнаружил, что автор создал новый блог вот:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

В частности поддерживает прикольную утилиту для чистки вирусов:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

В общем кому интересно рекомендую.)))

Уборщица перерубила рунет

Янв 31

- 1 144

- 1

Координационный центр доменов .ru и .рф сообщил о «технической проблеме», связанной с глобальной инфраструктурой DNSSEC.

«Возникла техническая проблема, затронувшая зону .ru, связанная с глобальной инфраструктурой DNSSEC. Специалисты Технического центра интернет и МСК-IX работают над ее устранением. В настоящее время для абонентов НСДИ проблема решена. Идут восстановительные работы. Мы будем держать вас в курсе ситуации», — сказал РБК глава этого центра Андрей Воробьев.

В Минцифры также

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

, что доступ к сайтам в зоне .ru будет восстановлен в ближайшее время.Как ранее рассказали источники РБК в отрасли, в центральном регионе России наблюдаются сбои у ряда мобильных операторов и провайдеров: не открываются многие сайты и приложения в зоне .ru. Причина — в сбое с DNSSEC. В итоге, чтобы решить проблему, операторы начали отключать проверку DNSSEC, объяснили собеседники РБК.

DNSSEC — это набор...

Новость За слив геймплея GTA VI пожизненная госпитализация в псих. больнице

Дек 22

- 918

- 0

Британский суд приговорил 18-летнего хакера Ариона Куртаджа к госпитализации в психиатрической клинике на неопределённый срок за взлом Rockstar Games и слив геймплея GTA VI. Судья заявила, что Куртадж — ключевой член группировки Lapsus$, а его навыки и желание совершать преступления показывают, как он опасен для общества. Он останется в больнице на всю жизнь, если только врачи не сочтут, что он больше не представляет угрозы,

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

BBC.Напомним, что в сентябре 2022 года Куртадж, находясь в отеле Travelodge под охраной полиции,

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Rockstar Games, используя Amazon Firestick, клавиатуру, мышь, гостиничный телевизор и мобильный телефон. Куртадж украл 90 видеороликов геймплея и тысячи строк кода раннего билда GTA VI. Код и видео подросток выложил на форуме под ником TeaPotUberHacker. Он был арестован и содержался под стражей до суда...Новость Появилась Windows-версия вайпера BiBi, затирающая файлы в C:\Users

Ноя 13

- 1 429

- 0

На ландшафте киберугроз появилась Windows-версия печально известного вредоноса BiBi, который ранее использовался в атаках на Linux. Это классический пример вайпера — деструктивной программы, уничтожающей данные и систему жертвы.

Специалисты BlackBerry назвали новую версию BiBi-Windows Wiper. По словам исследователей, его Linux-версия ранее использовалась в атаках на Израиль, за которыми якобы стоял ХАМАС.

«Появление Windows-версии вайпера даёт нам понять, что автор продолжает развивать свою разработку. Судя по всему, его задача — расширить возможности для атак на разные платформы», — пишут эксперты

ESET называет стоящего за вайпером киберпреступника (или группу киберпреступников) BiBiGun и отмечает, что Windows-вариант — bibi.exe — рекурсивно перезаписывает мусором данные в директории C:\Users, добавляя расширение .BiBi к именам файлов.

Попавший в руки...

Специалисты BlackBerry назвали новую версию BiBi-Windows Wiper. По словам исследователей, его Linux-версия ранее использовалась в атаках на Израиль, за которыми якобы стоял ХАМАС.

«Появление Windows-версии вайпера даёт нам понять, что автор продолжает развивать свою разработку. Судя по всему, его задача — расширить возможности для атак на разные платформы», — пишут эксперты

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

.ESET называет стоящего за вайпером киберпреступника (или группу киберпреступников) BiBiGun и отмечает, что Windows-вариант — bibi.exe — рекурсивно перезаписывает мусором данные в директории C:\Users, добавляя расширение .BiBi к именам файлов.

Попавший в руки...

Информация [PDF] Азиатские АРТ-группировки. Тактики, техники и процедуры

Ноя 10

- 982

- 1

5 историй, которые легли в основу 370 страниц отчета. Материал можно рассматривать как библиотеку знаний об основных подходах, используемых азиатскими APT-группировками при взломе какой-либо инфраструктуры. Отчет также содержит подробную информацию о тактиках, техниках и процедурах (TTPs) злоумышленника, основанную на методологии MITRE ATT&CK.

Источник: "Лаборатория Касперского"

Ссылка на чтиво:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Новость Вредоносная реклама Notepad++ в Google

Окт 24

- 1 197

- 0

Специалисты

Исследователям не удалось получить итоговую полезную нагрузку, но в Malwarebytes считают, что это был Cobalt Strike, который предшествовал развертыванию вымогательского ПО.

В рекламе злоумышленники продвигали URL-адреса, которые явно не были связаны с Notepad++, но использовали вводящие в заблуждение заголовки в своих объявлениях. Так как заголовки намного крупнее и более заметны, чем URL-адреса, многие люди, скорее всего, не замечали подвоха.

Если жертва кликала по любому из объявлений мошенников, срабатывал редирект, который проверял...

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

обнаружили в Google новую кампанию по распространению вредоносной рекламы. Кампания была нацелена на пользователей, желающих загрузить текстовый редактор Notepad++, и оставалась незамеченной несколько месяцев.Исследователям не удалось получить итоговую полезную нагрузку, но в Malwarebytes считают, что это был Cobalt Strike, который предшествовал развертыванию вымогательского ПО.

В рекламе злоумышленники продвигали URL-адреса, которые явно не были связаны с Notepad++, но использовали вводящие в заблуждение заголовки в своих объявлениях. Так как заголовки намного крупнее и более заметны, чем URL-адреса, многие люди, скорее всего, не замечали подвоха.

Если жертва кликала по любому из объявлений мошенников, срабатывал редирект, который проверял...

Информация Локер в поясе верности)

Сен 05

- 1 789

- 1

ИБ-эксперт обнаружил, что неназванный производитель мужских поясов верности раскрывает данные своих пользователей, включая email-адреса, пароли (открытым текстом) домашние адреса, IP-адреса, а в некоторых случаях даже координаты GPS.

Исследователь, пожелавший остаться анонимным, рассказал изданию

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

, что ему удалось получить доступ к базе данных, содержащей записи более 10 000 пользователей. Доступ был получен благодаря двум уязвимостям, о которых специалист уведомил компанию еще 17 июня 2023 года.Однако журналисты пишут, что производитель поясов верности до сих пор не исправил обнаруженные проблемы и не ответил ни на запросы TechCrunch, ни на сообщения ИБ-специалиста. Журналисты даже связались с хостером компании и тот заверил, что предупредит о проблемах производителя устройств, а также китайский CERT, чтобы те так...

ВАЖНО Блокировка OpenVPN и Wireguard в РФ

Авг 07

- 3 096

- 2

В России наблюдается блокировка популярных VPN-протоколов OpenVPN и Wireguard.

К сожалению, мы не можем точно определить, является ли это временной или постоянной мерой.

В связи с этим, как альтернативное и надежное решение, мы настоятельно рекомендуем переустановить ваше VPN-решение на Amnezia и использовать протоколы OpenVPN over Cloak (рекомендуется) или Shadowsocks.

Также работает Outline VPN.

Будет-ли блокировка OpenVPN и Wireguard постоянной покажет время, пока-что многие испытывают проблемы.:(

BlackLotus Windows UEFI

Июл 14

- 1 631

- 2

Исходный код вредоносной программы Blacklotus для Windows UEFI !

BlackLotus - это инновационный буткит UEFI, разработанный специально для Windows. Он включает в себя встроенный обход безопасной загрузки и защиту Ring0/Kernel для защиты от любых попыток удаления. Это программное обеспечение служит для работы в качестве загрузчика HTTP. Благодаря его надежному сохранению нет необходимости в частых обновлениях агента новыми методами шифрования. После развертывания традиционное антивирусное программное обеспечение не сможет сканировать и удалять его. Программное обеспечение состоит из двух основных компонентов: агента, который устанавливается на целевом устройстве, и веб-интерфейса, используемого администраторами для управления ботами. В данном контексте...

Информация Очередной тотальный брутфорс

Июн 23

- 3 332

- 2

Исследователи засекли (

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

) очередную волну атак по линуксовским SSH-серверам. Неизвестные злоумышленники брутфорсят сервера и закидывают DDoS-ботнеты Tsunami и Shellbot, малварь на повышение прав доступа через ELF-бинарник, майнер Monero XMRig и пару инструментов для чистки логов.

Полный набор с Tsunami и его широким функционалом во главе брутфорснутого угла. Подробнее о кампании и малвари в ней в отчёте (

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

).После атаки злоумышленники также генерируют новую пару SSH-ключей на случай, если незадачливый владелец сервера догадается сменить пароль.

Между тем словарик данных доступа, как всегда, показательный.

Если я усну и проснусь через сто лет и меня...

На заметку Сборка Windows 10 с вредоносами в разделе EFI

Июн 15

- 1 840

- 7

Хакеры

Операционная система не способна обнаружить зловред.

Extensible Firmware Interface или EFI — интерфейс между ОС и прошивкой устройства, который обеспечивает стандартную среду для загрузки системы и запуска предзагрузочных приложений.

EFI важен для систем на базе UEFI, пришедших на смену устаревшего BIOS.

Атаки проводили с использованием модифицированных разделов EFI для активации вредоносного ПО в обход ОС и её инструментов защиты, как и в случае с буткитом BlackLotus.

Исследователи Dr.Web обнаружили, что пиратские ISO-образы Windows 10 используют EFI в качестве безопасного места для хранения компонентов клипера.

Стандартные антивирусные инструменты обычно не сканируют раздел EFI, поэтому вредоносное ПО...

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

на торрент-трекерах сборки Windows 10, содержащие в разделе EFI вредоносное программное обеспечение для хищения криптовалюты.Операционная система не способна обнаружить зловред.

Extensible Firmware Interface или EFI — интерфейс между ОС и прошивкой устройства, который обеспечивает стандартную среду для загрузки системы и запуска предзагрузочных приложений.

EFI важен для систем на базе UEFI, пришедших на смену устаревшего BIOS.

Атаки проводили с использованием модифицированных разделов EFI для активации вредоносного ПО в обход ОС и её инструментов защиты, как и в случае с буткитом BlackLotus.

Исследователи Dr.Web обнаружили, что пиратские ISO-образы Windows 10 используют EFI в качестве безопасного места для хранения компонентов клипера.

Стандартные антивирусные инструменты обычно не сканируют раздел EFI, поэтому вредоносное ПО...

На заметку Белый феникс - Восстановление файлов, которые зашифрованы вымогателями

Май 13

- 1 340

- 0

ИБ-эксперты создали

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

, новый инструмент для дешифровки файлов, пострадавших в результате атак программ-вымогателей. «Белый Феникс» позволит жертвам частично восстановить файлы, зашифрованные малварью, которая использует прерывистое шифрование. Инструмент уже доступен для бесплатной загрузки

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

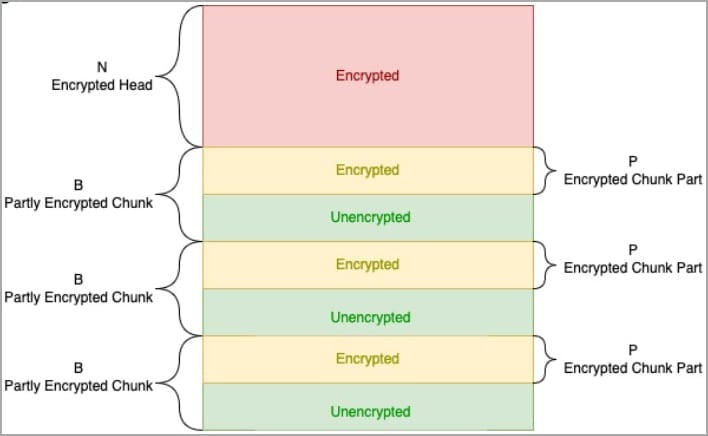

.Прерывистое шифрование представляет собой метод, используемый некоторыми вымогательскими группировками. Идея заключается в том, что малварь попеременно шифрует и не шифрует фрагменты данных, что позволяет зашифровать файл намного быстрее, делая данные непригодными для использования жертвой.

Осенью 2022 года специалисты...

Новый раздел "Халява"

Апр 22

- 4 057

- 8

Всем привет!

Тут на форуме увидел пост, скорей-всего спамера:На заметку - Магазин ggsel, отзывы

И подумал, может сделать раздел "Халява", можно постить промо-акции, неофициальные магазины к софту и т.д.

Может это поднимет активность на форуме ?)

Информация Задай вопрос ChatGPT

Апр 08

- 3 721

- 33

Всем привет!

На форуме появилась возможность задать вопрос искусственному интеллекту ChatGPT (openai.com).

Достаточно создать тему в этом разделе:Задай вопрос ChatGPT

С вопросом.

Через какое-то время бот ответит.)

Можно задавать любые вопросы, также если прокомментировать ответ бота, то можно таким образом вступать в диалог с ним.

ВАЖНО:Бот в теме будет отвечать, ТОЛЬКО если процитировать его сообщение.

Также задавать вопросы можно в нашем общем чате, команда /ai.

/ai

Используйте эту команду, за которой следует вопрос или запрос, и ChatGPT предоставит адекватный ответ.)Например /ai Вопрос к ChatGPT.

Как по мне прикольная штука...

...

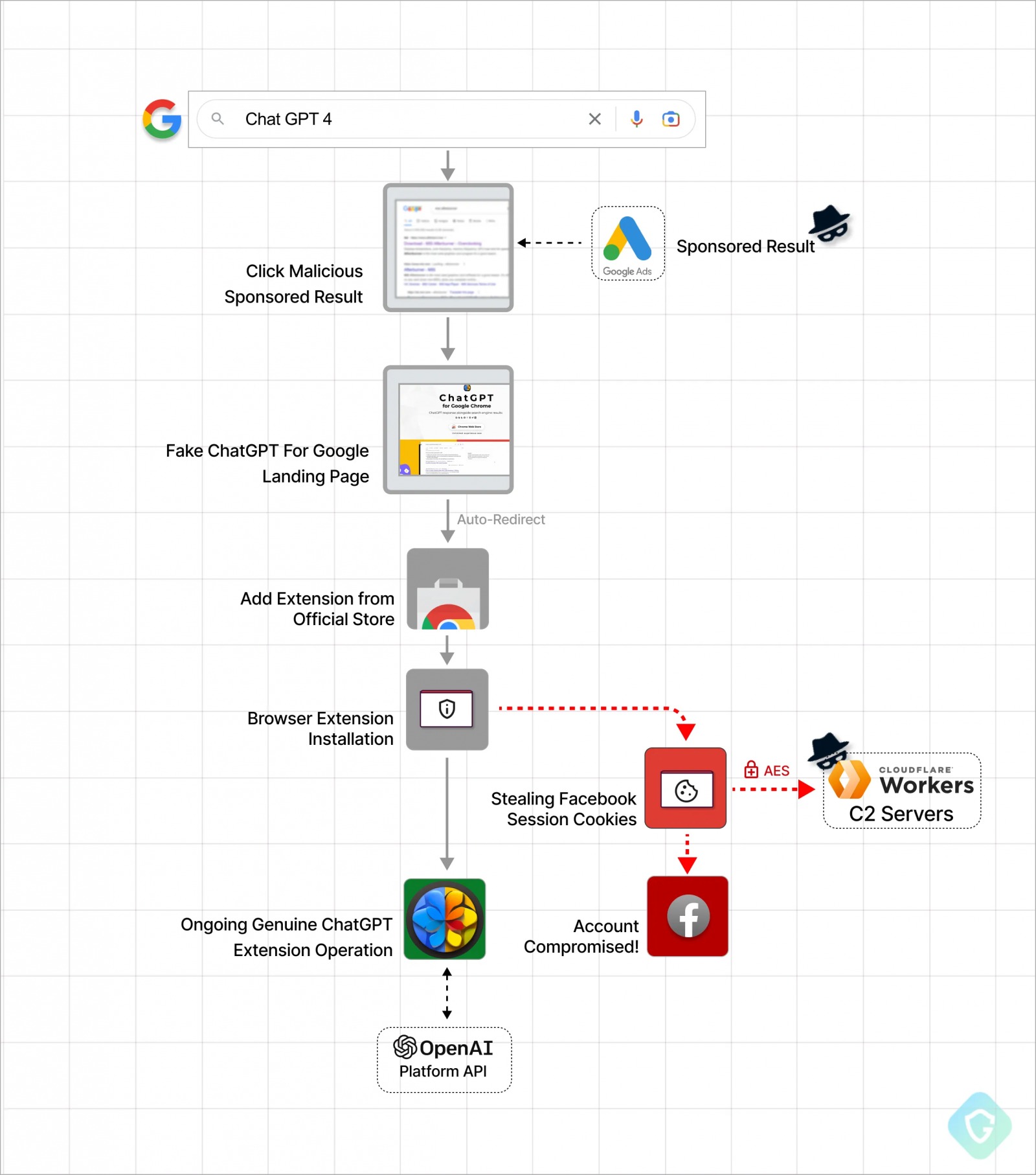

...Новость Fake chatgpt for chrome in Web Store

Мар 25

- 1 065

- 0

Google удалила из официального Chrome Web Store поддельное расширение для Chrome, которое маскировалось под официальный ChatGPT от OpenAI и был загружено более 9000 раз.

Дело в том, что расширение похищало cookie сеансов Facebook * и использовалось для захвата чужих учетных записей.

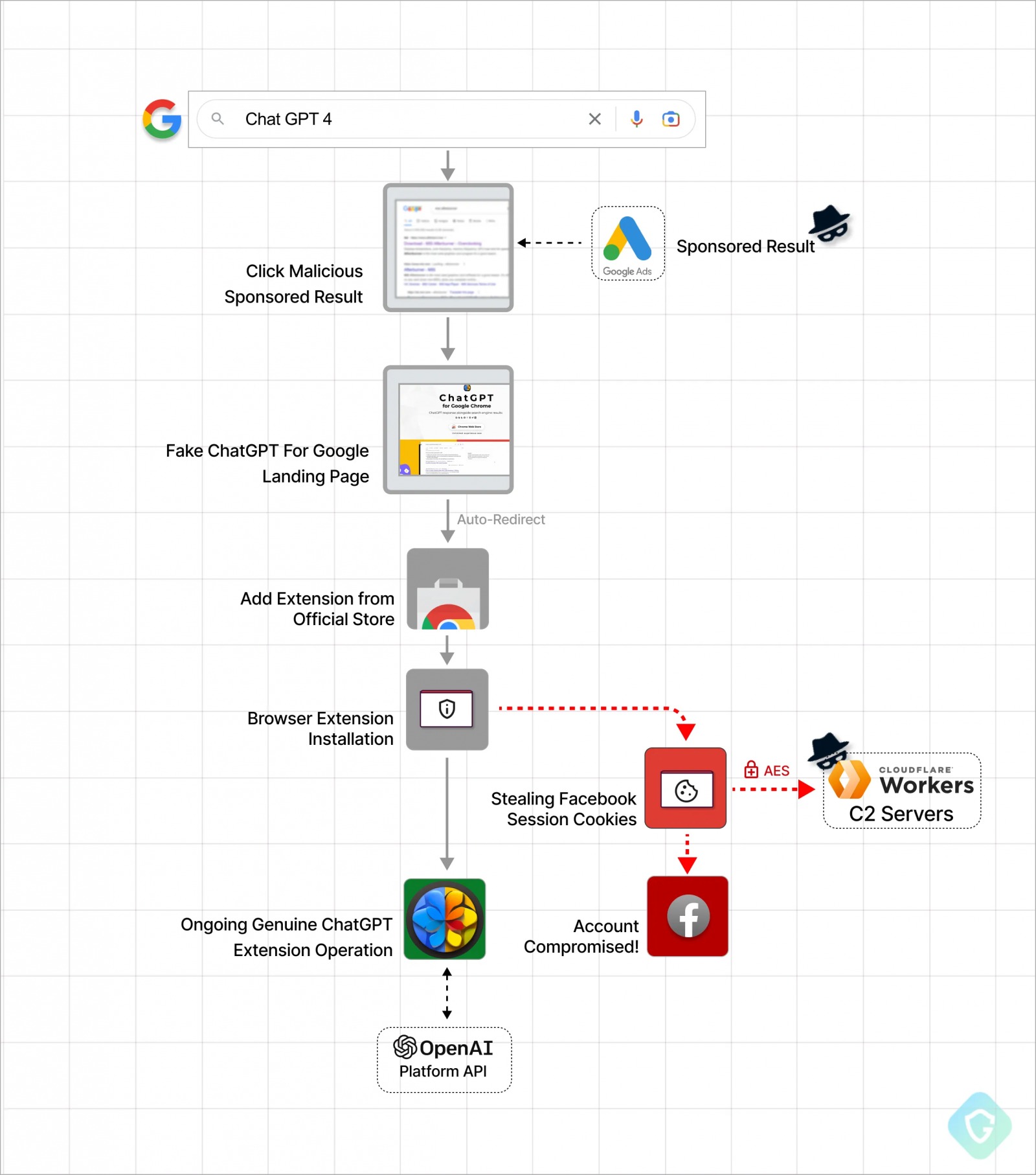

Общая схема атаки

Вредоносное расширение было копией настоящего

Расширение было загружено в Chrome Web Store 14 февраля 2023 года, но автор начал продвигать его с помощью рекламы в поиске Google только 14 марта 2023 года.

С тех пор оно устанавливалось в среднем 1000 раз в день.

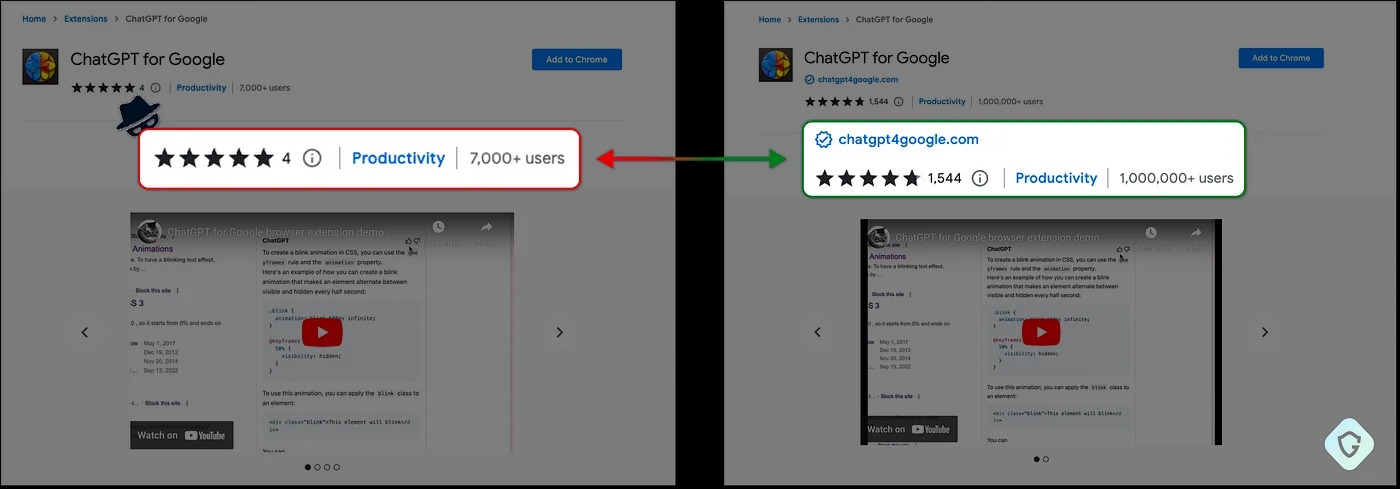

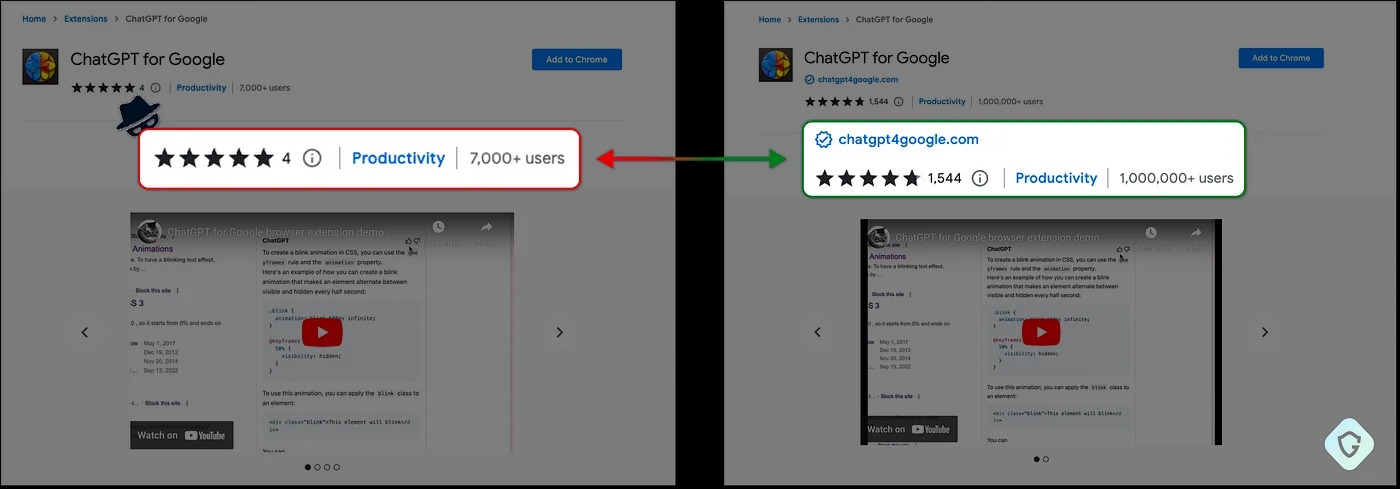

Фальшивка (слева) и оригинал (справа)

Малварь обнаружили...

Дело в том, что расширение похищало cookie сеансов Facebook * и использовалось для захвата чужих учетных записей.

Общая схема атаки

Вредоносное расширение было копией настоящего

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

и якобы предлагало интеграцию ChatGPT с результатами поиска. Расширение было загружено в Chrome Web Store 14 февраля 2023 года, но автор начал продвигать его с помощью рекламы в поиске Google только 14 марта 2023 года.

С тех пор оно устанавливалось в среднем 1000 раз в день.

Фальшивка (слева) и оригинал (справа)

Малварь обнаружили...

На заметку Взломать Windows проще, чем заплатить за нее

Мар 18

- 1 085

- 0

СМИ пишут, что инженеры службы поддержки Microsoft иногда используют кряки для «взлома» Windows на машине клиента, если с активацией подлинной копии операционной системы возникли проблемы.

Об одном из таких случаев

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

в Twitter инженер-фрилансер из Южной Африки Уэсли Пайберн (Wesley Pyburn). Его подлинная копия Windows 10, стоившая 200 долларов в Microsoft Store по какой-то причине не активировалась, и Пайберн обратился в поддержку.Специалисты поддержки первого уровня не смогли решить проблему и передали ее «выше». На следующий день Пайберн был поражен, когда как инженер второго уровня поддержки Microsoft вошел в его систему с помощью Quick Assist и крякнул ОС, используя пиратские инструменты, которые обходят процесс активации Windows.

Специалист поддержки выполнил на машине...

На заметку Как обмануть камеру

Фев 28

- 1 160

- 1

Инженер и защитник конфиденциальности Мак Пирс (Mac Pierce) создал толстовку

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

, которая скрывает лицо своего владельца от камер ночного видения. Дело в том, что в капюшон этой худи вшиты инфракрасные светодиоды.DIY-толстовка Пирса оснащается 12 мощными инфракрасными светодиодами, расположенными рядом с капюшоном. Такие диоды используются в камерах видеонаблюдения в качестве «инфракрасного прожектора» освещения наблюдаемой области. С помощью переключателя, вшитого в рукав, владелец такого предмета одежды может заставить светодиоды мигать, что «ослепит» любые близлежащие камеры наблюдения в ночное время суток.

«Камеры ночного видения устроены таким образом, чтобы ночью различать инфракрасный свет. Чтобы “видеть” в темноте, — рассказывает Пирс. — Посылая им достаточное количество...

На заметку Стилер Stealc

Фев 22

- 952

- 0

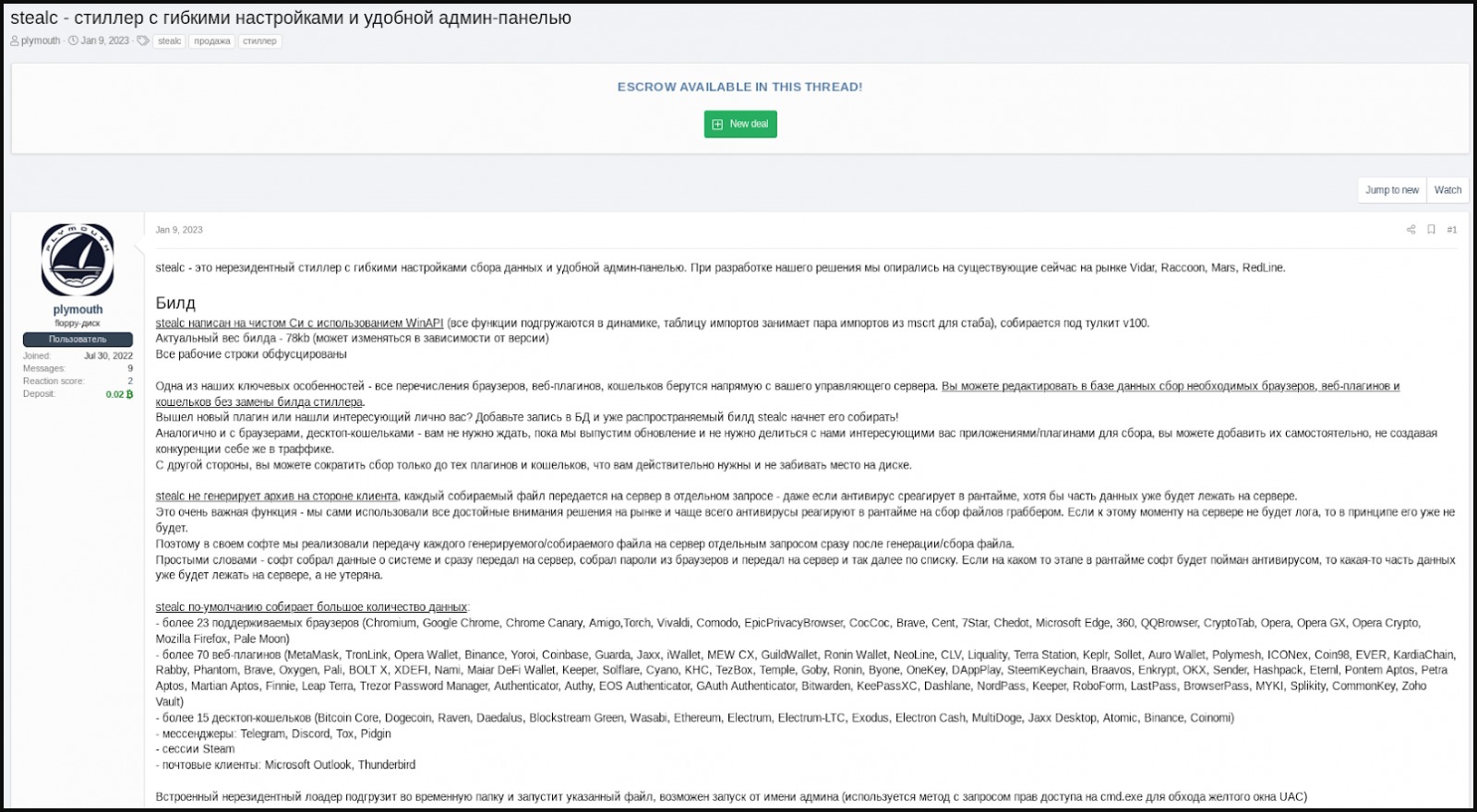

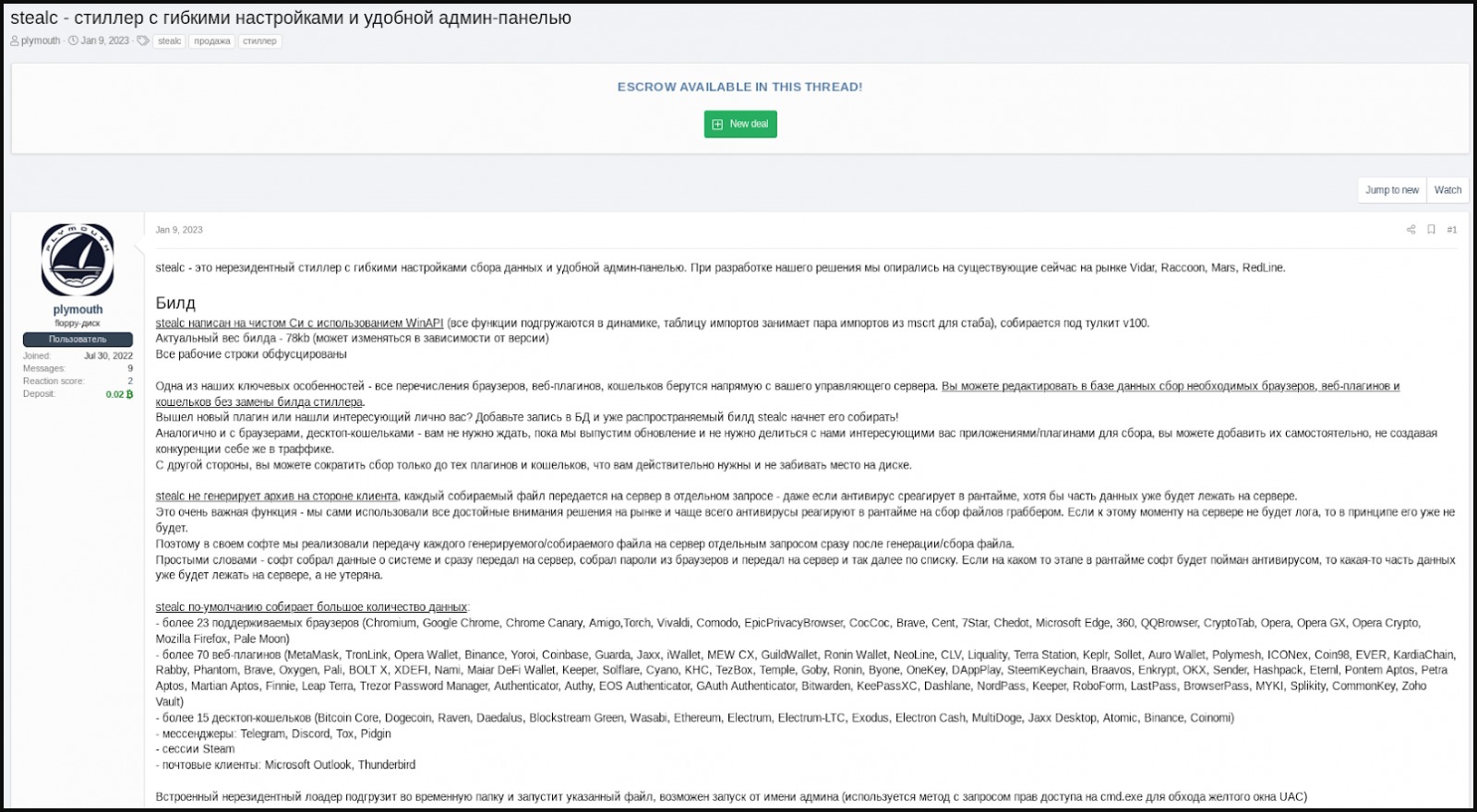

Эксперты компании Sekoia

Впервые аналитики заметили рекламу нового вредоноса еще в январе, а в феврале он начал активно набирать популярность.

На хак-форумах и в Telegram-каналах Stealc рекламирует некто под ником Plymouth.

Он рассказывает, что вредонос представляет собой «нерезидентный стилер с гибкими настройками и удобной админ-паленью».

Реклама Stealc

Реклама Stealc

Помимо обычной для подобной малвари нацеленности на данные из браузеров, расширения и криптовалютные кошельки (вредонос нацелен на 22 браузера, 75 плагинов и 25 десктопных кошельков), Stealc также можно настроить для захвата определенных...

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

, что в даркнете появился новый инфостилер Stealc, который набирает популярность у преступников благодаря агрессивной рекламе и сходству с такими вредоносами, как Vidar, Raccoon, Mars и Redline.Впервые аналитики заметили рекламу нового вредоноса еще в январе, а в феврале он начал активно набирать популярность.

На хак-форумах и в Telegram-каналах Stealc рекламирует некто под ником Plymouth.

Он рассказывает, что вредонос представляет собой «нерезидентный стилер с гибкими настройками и удобной админ-паленью».

Помимо обычной для подобной малвари нацеленности на данные из браузеров, расширения и криптовалютные кошельки (вредонос нацелен на 22 браузера, 75 плагинов и 25 десктопных кошельков), Stealc также можно настроить для захвата определенных...

Информация Контроль за людьми при помощи ИИ

Фев 22

- 933

- 0

СМИ сообщают, что подведомственный Роскомнадзору ФГУП «Главный радиочастотный центр» (ГРЧЦ) проводит внутренние испытания системы «Вепрь», которая должна обнаруживать «потенциальные точки напряженности в сети». Запуск системы запланирован на вторую половину 2023 года.

По информации «

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

», которые ссылаются на представителя ГРЧЦ, разработка системы «Вепрь» ведется с 2022 года, и в настоящее время первые модули уже проходят внутреннее тестирование.«ИС “Вепрь” предназначена для выявления потенциальных точек напряженности в сети, способных перерасти в информационные угрозы, их анализа, прогнозирования последующего распространения деструктивных материалов», – заявил изданию представитель Роскомнадзора.

Согласно документации ГРЧЦ, разработкой «Вепря» занимается петербургский...

Поиск по форуму

Последние сообщения

-

-

-

ВАЖНО Miner Search - Поиск и уничтожение скрытых майнеров

- Последнее: Spectrum735

-

-

-