Эксперты компании Sekoia

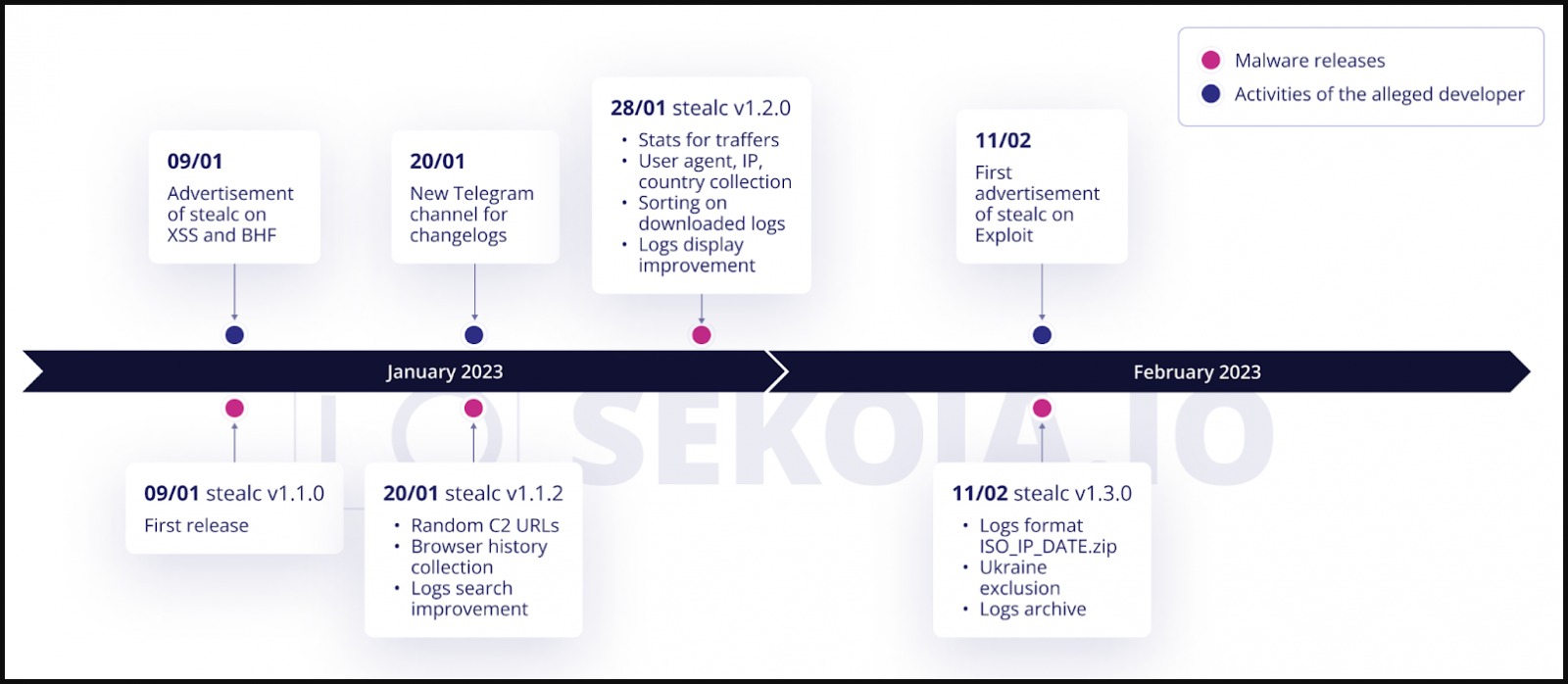

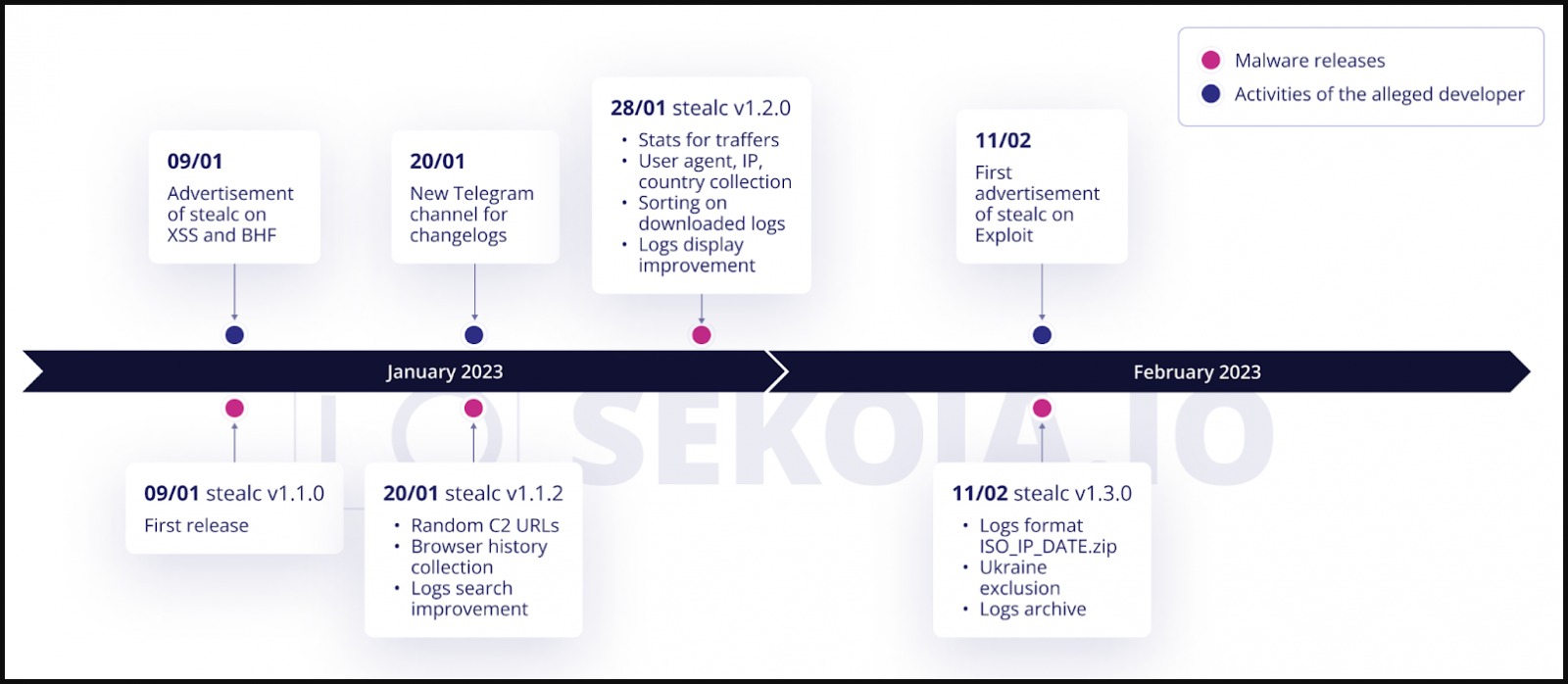

Впервые аналитики заметили рекламу нового вредоноса еще в январе, а в феврале он начал активно набирать популярность.

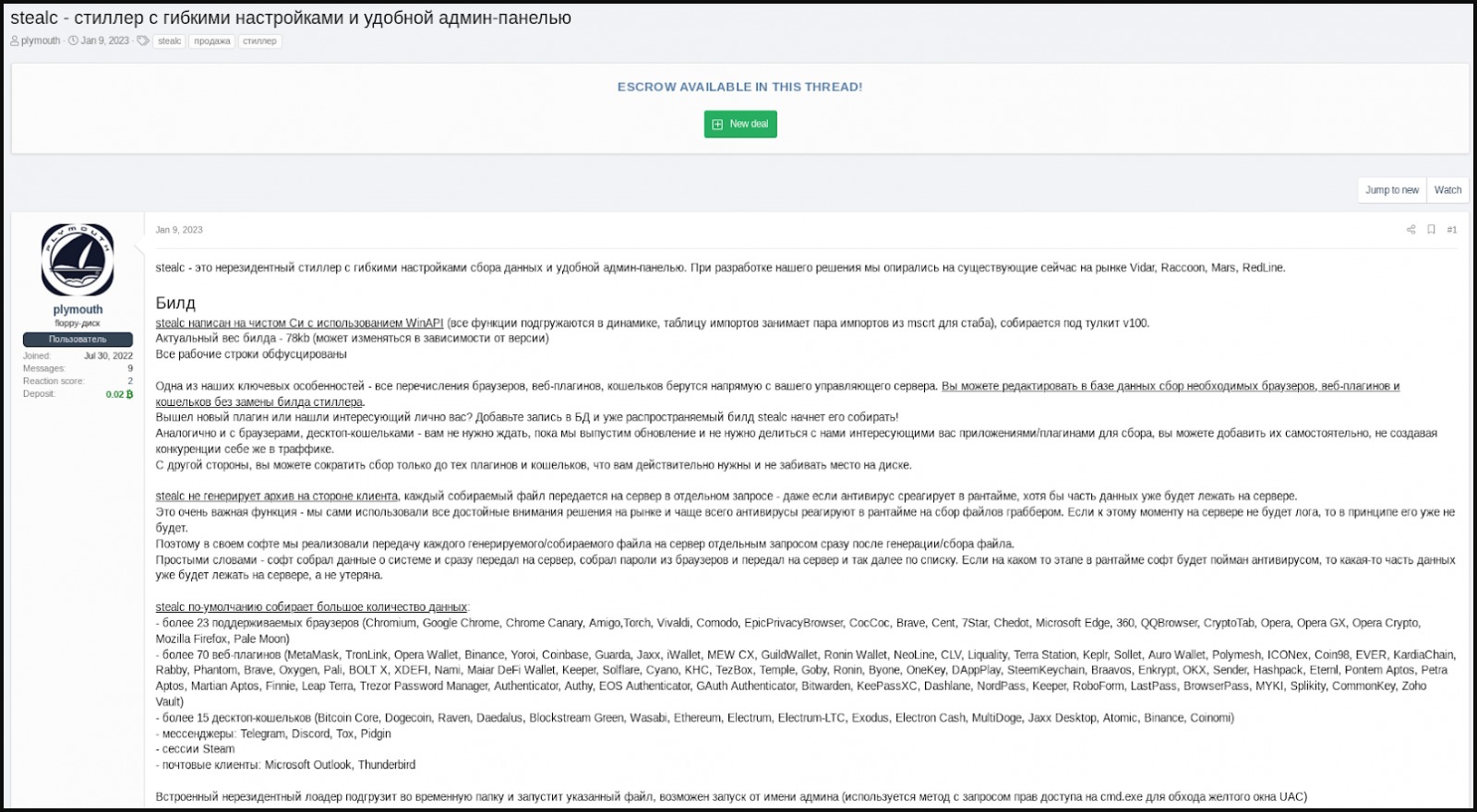

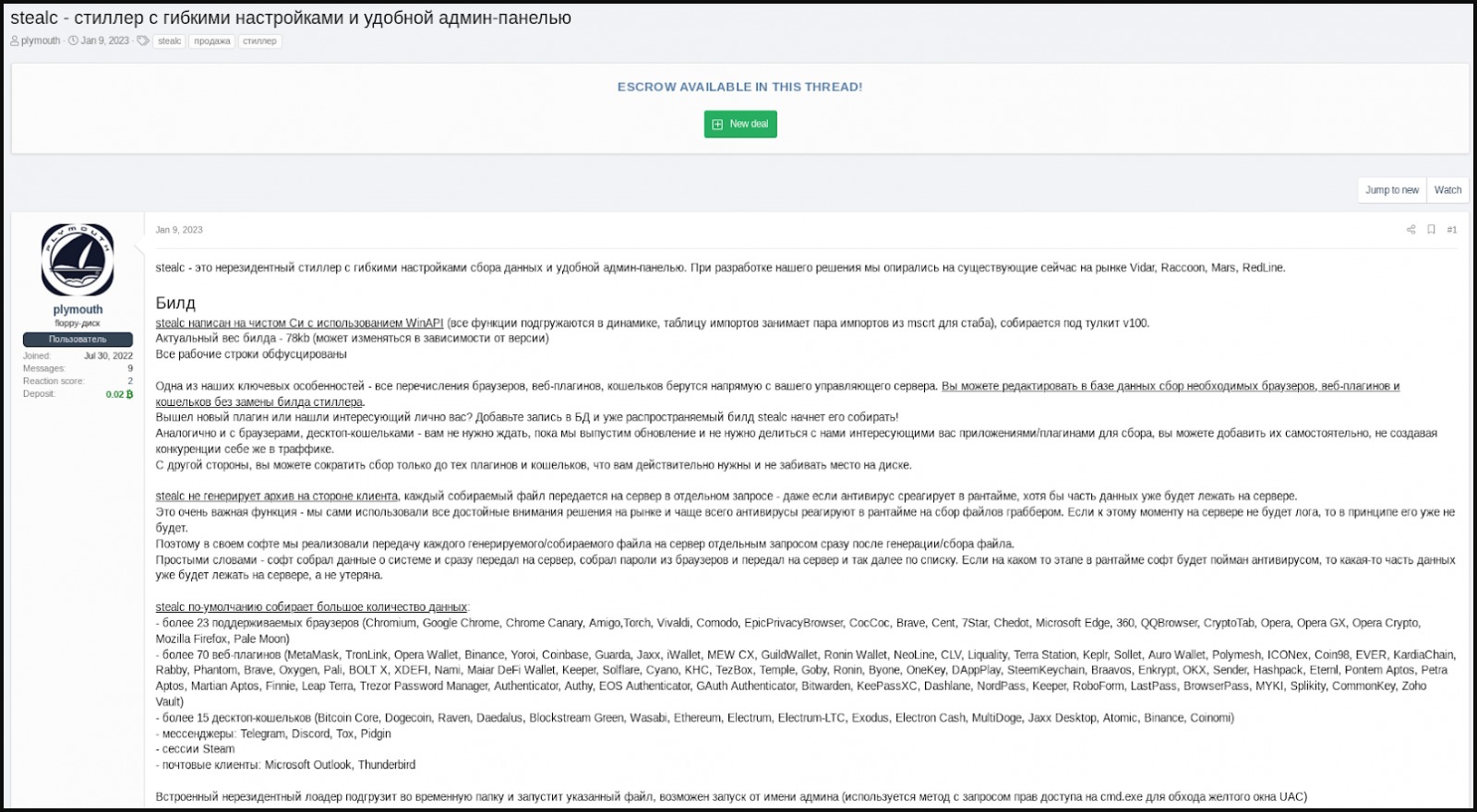

На хак-форумах и в Telegram-каналах Stealc рекламирует некто под ником Plymouth.

Он рассказывает, что вредонос представляет собой «нерезидентный стилер с гибкими настройками и удобной админ-паленью».

Реклама Stealc

Реклама Stealc

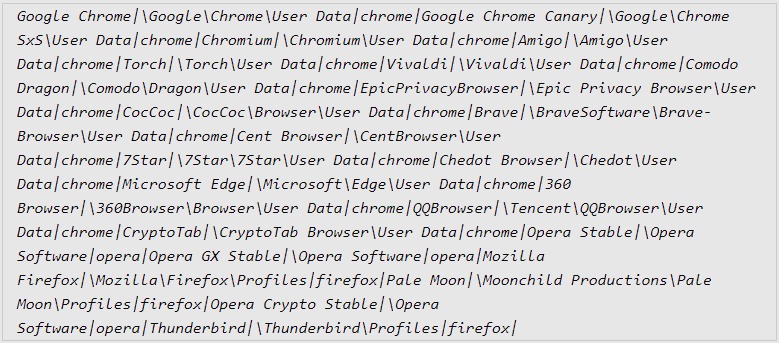

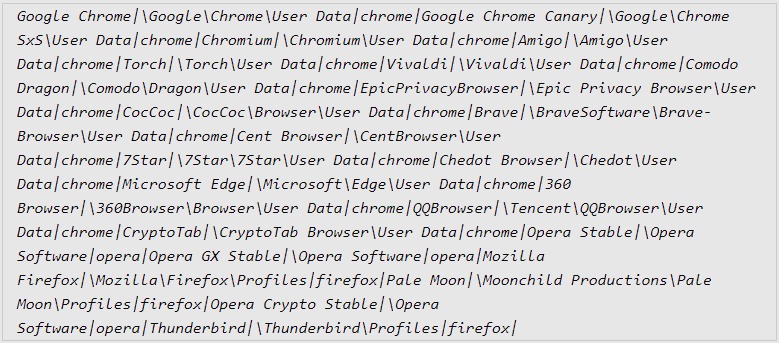

Помимо обычной для подобной малвари нацеленности на данные из браузеров, расширения и криптовалютные кошельки (вредонос нацелен на 22 браузера, 75 плагинов и 25 десктопных кошельков), Stealc также можно настроить для захвата определенных типов файлов, которые оператор малвари хочет похитить.

Инструкции по настройке для атак на браузеры

В рекламе отмечается, что при разработке Stealc его авторы опирались на уже существующие «на рынке» решения, включая Vidar, Raccoon, Mars и Redline.

Аналитики Sekoia заметили, что Stealc, Vidar, Raccoon и Mars объединяет то, что все они загружают легитимные сторонние библиотеки DLL (например, sqlite3.dll, nss3.dll) для кражи конфиденциальных данных.

Также исследователи говорят, что организация связи с управляющим сервером одного из проанализированных ими образцов нового стилера похожа на Vidar и Raccoon.

В общей сложности исследователи выявили более 40 C&C-серверов Stealc и несколько десятков образцов малвари.

По их словам, это свидетельствует о том, что новый вредонос вызвал немалый интерес у киберпреступного сообщества.

Развитие малвари

Развитие малвари

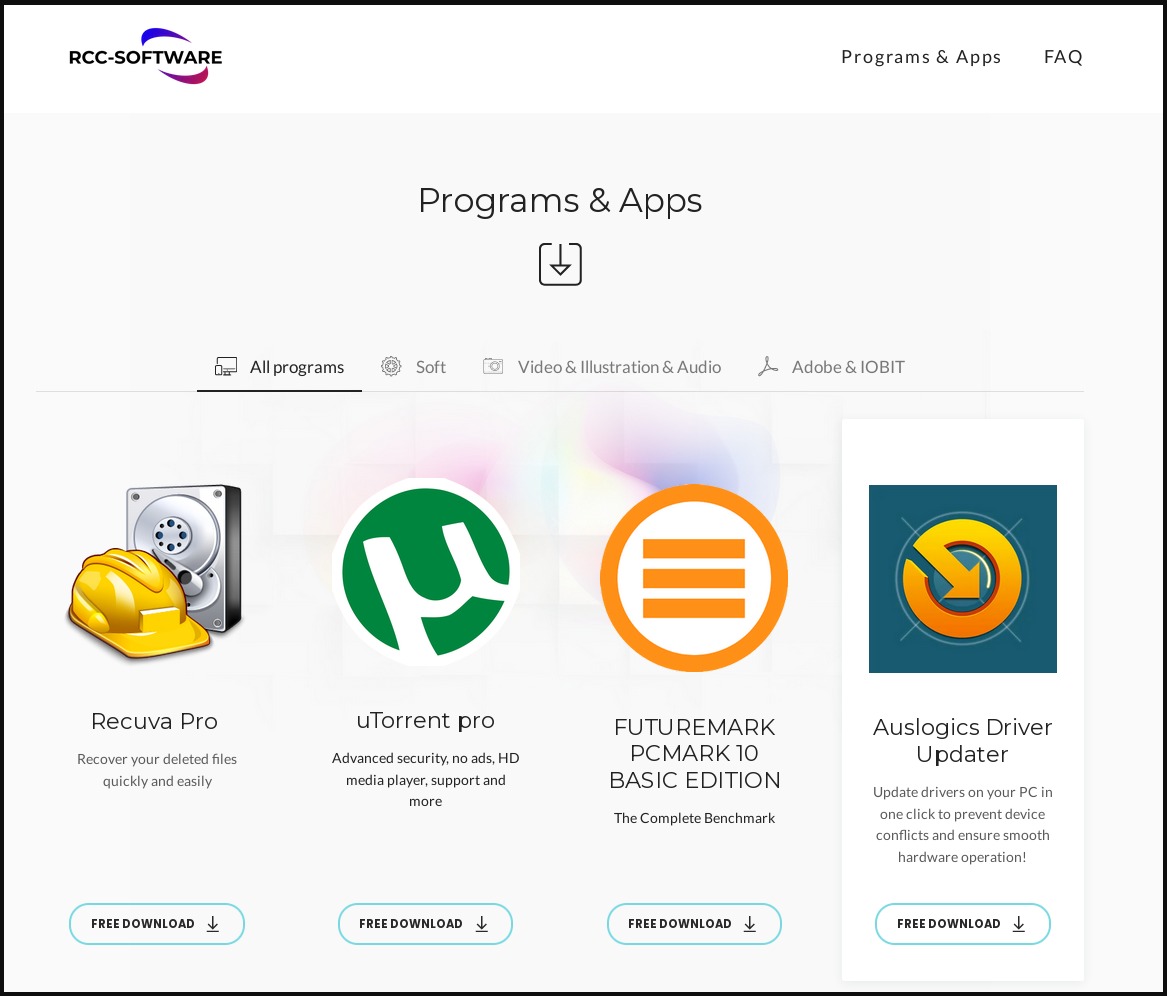

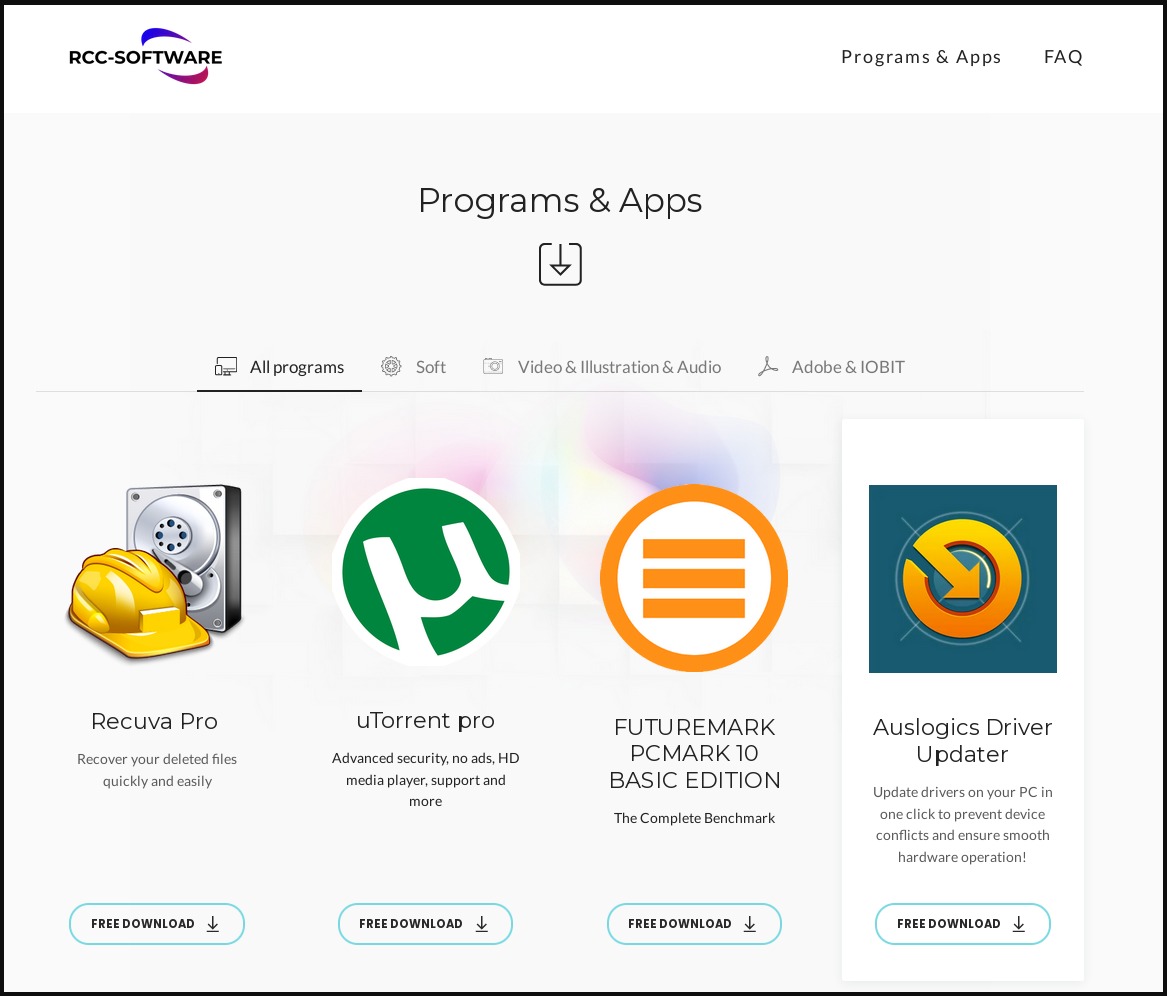

Один из методов распространения Stealc, который уже обнаружили исследователи, это видео на YouTube, описывающие, как установить взломанное ПО и содержащие ссылки на сайты для его загрузки.

В такие программы, встроен стилер, который начинает работу и связывается с управляющим сервером после запуска установщика.

Сайт, распространяющий стилер

По мнению экспертов, клиенты хакеров, имеющие доступ к панели администрирования Stealc , могут генерировать новые сэмплы стилеров, а это повышает шансы на утечку малвари и ее доступность для более широкой аудитории в будущем.

Оригинал:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

, что в даркнете появился новый инфостилер Stealc, который набирает популярность у преступников благодаря агрессивной рекламе и сходству с такими вредоносами, как Vidar, Raccoon, Mars и Redline.Впервые аналитики заметили рекламу нового вредоноса еще в январе, а в феврале он начал активно набирать популярность.

На хак-форумах и в Telegram-каналах Stealc рекламирует некто под ником Plymouth.

Он рассказывает, что вредонос представляет собой «нерезидентный стилер с гибкими настройками и удобной админ-паленью».

Помимо обычной для подобной малвари нацеленности на данные из браузеров, расширения и криптовалютные кошельки (вредонос нацелен на 22 браузера, 75 плагинов и 25 десктопных кошельков), Stealc также можно настроить для захвата определенных типов файлов, которые оператор малвари хочет похитить.

Инструкции по настройке для атак на браузеры

В рекламе отмечается, что при разработке Stealc его авторы опирались на уже существующие «на рынке» решения, включая Vidar, Raccoon, Mars и Redline.

Аналитики Sekoia заметили, что Stealc, Vidar, Raccoon и Mars объединяет то, что все они загружают легитимные сторонние библиотеки DLL (например, sqlite3.dll, nss3.dll) для кражи конфиденциальных данных.

Также исследователи говорят, что организация связи с управляющим сервером одного из проанализированных ими образцов нового стилера похожа на Vidar и Raccoon.

В общей сложности исследователи выявили более 40 C&C-серверов Stealc и несколько десятков образцов малвари.

По их словам, это свидетельствует о том, что новый вредонос вызвал немалый интерес у киберпреступного сообщества.

Один из методов распространения Stealc, который уже обнаружили исследователи, это видео на YouTube, описывающие, как установить взломанное ПО и содержащие ссылки на сайты для его загрузки.

В такие программы, встроен стилер, который начинает работу и связывается с управляющим сервером после запуска установщика.

Сайт, распространяющий стилер

По мнению экспертов, клиенты хакеров, имеющие доступ к панели администрирования Stealc , могут генерировать новые сэмплы стилеров, а это повышает шансы на утечку малвари и ее доступность для более широкой аудитории в будущем.

Оригинал:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки