-

Обратная связь: [email protected]

Наш канал в telegram: https://t.me/ru_sfera

Группа VK: https://vk.com/rusfera

Пользователи могут писать на форуме ТОЛЬКО ЧЕРЕЗ 7 ДНЕЙ после регистрации

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

X-Shar

Малварь как искусство Различные фреймворки для обхода EDR систем

Янв 19

- 1 792

- 6

Предлагаю в этой теме выкладывать различные фреймворки для обхода и тестирования EDR систем.

Вот что получилось найти на гитхабе (Более-менее новые).

1)TerraLdr:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Details:

- no crt functions imported

- syscall unhooking using

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

- api hashing using Rotr32 hashing algo

- payload encryption using rc4 - payload is saved in .rsrc

- process injection - targetting 'SettingSyncHost.exe'

- ppid spoofing & blockdlls policy using NtCreateUserProcess

- stealthy remote process injection - chunking

- using debugging & NtQueueApcThread for payload execution

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Малварь как искусство Скрываем нагрузку в скриптах

Янв 03

- 1 533

- 1

Всем привет!

Вот в этой теме был задан вопрос, как склеить зверька с какой-то полезной программой.

Самое просто это использовать самораспаковывающийся архив, например так:ВАЖНО - Делаем крутой крипто-джойнер и обходим детект VT

Но в этой теме давайте рассмотрим как запаковать пейлоад в скрипт на bat или на sh для линукса.

Это может часто быть полезно и для легальных программ, в случае линукса, так можно сделать свой инсталятор.)

Предлагаю вначале рассмотреть линукс:

Чтобы упаковать бинарный файл (бинарник) в .sh скрипт на Linux, вы можете использовать следующий подход. Этот метод основан на использовании скрипта shell, который включает в себя сам бинарный файл, закодированный в формате base64. Вот подробный пример...

Малварь как искусство Набор методов по обходу AMSI

Дек 24

- 1 140

- 2

Этот репозиторий содержит некоторые методы обхода AMSI, которые были найдены в различных блогах.

Большинство скриптов обнаруживаются самим AMSI. Поэтому вам нужно найти триггер и изменить сигнатуру в этом месте путем переименования переменных/функций, замены строк или кодирования и декодирования во время выполнения.

Как альтернативу, вы можете обфусцировать их с помощью ISESteroids или Invoke-Obfuscation, чтобы заставить их работать.

В архиве примеры реализации методов обхода (Там текстовый файл README.md, безобидный, но его могут детектить АВ):

0. [Using Hardware Breakpoints](#Using-Hardware-Breakpoints "Goto Using-Hardware-Breakpoints")

1. [Using CLR hooking](#Using-CLR-hooking "Goto Using-CLR-hooking")

2. [Patch the provider’s DLL of Microsoft MpOav.dll](#Patch-the-providers-DLL-of-Microsoft-MpOav.dll "Goto Patch-the-providers-DLL-of-Microsoft-MpOav.dll")

3. [Scanning Interception and Provider function...

На заметку Указатели в C/C++ разборка

Дек 23

- 1 830

- 5

В этой теме предлагаю обсудить, такую тему как указатели в C/C++, также теоретически разберём такую концепцию как "умные указатели".

Итак, что такое указатели ?

Указатель — это переменная, значение которой является адресом памяти.

Это может-быть просто какой-то адрес на выделенную память, например маллоком, это может-быть адрес массива, адрес какой-то переменной и т.д.

В C и C++ указатели используются для динамического управления памятью, обработки массивов, структур и других сложных данных.

Объявление и Инициализация Указателей

Чтобы объявить указатель, вы должны указать тип данных, на который он будет указывать, за которым следует символ звёздочки (*). Например:

C:

int *pointerToInt;

char *pointerToChar;Инициализация указателя происходит путём присвоения ему адреса переменной, используя оператор &:

C:

int var = 10;

int *pointerToInt = &var;Также можно...

Новость За слив геймплея GTA VI пожизненная госпитализация в псих. больнице

Дек 22

- 914

- 0

Британский суд приговорил 18-летнего хакера Ариона Куртаджа к госпитализации в психиатрической клинике на неопределённый срок за взлом Rockstar Games и слив геймплея GTA VI. Судья заявила, что Куртадж — ключевой член группировки Lapsus$, а его навыки и желание совершать преступления показывают, как он опасен для общества. Он останется в больнице на всю жизнь, если только врачи не сочтут, что он больше не представляет угрозы,

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

BBC.Напомним, что в сентябре 2022 года Куртадж, находясь в отеле Travelodge под охраной полиции,

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Rockstar Games, используя Amazon Firestick, клавиатуру, мышь, гостиничный телевизор и мобильный телефон. Куртадж украл 90 видеороликов геймплея и тысячи строк кода раннего билда GTA VI. Код и видео подросток выложил на форуме под ником TeaPotUberHacker. Он был арестован и содержался под стражей до суда...Ёлочка

Дек 08

- 1 265

- 4

Всем привет!

Новогодние праздники....

Думаю не повредит тема с ёлочкой.

Скоро праздники и раслабон...

Надеюсь Новый Год будет лучше уходящего, как всегда по традиции "Это был тяжелый год..." !)

Новогодние праздники....

Думаю не повредит тема с ёлочкой.

Скоро праздники и раслабон...

Надеюсь Новый Год будет лучше уходящего, как всегда по традиции "Это был тяжелый год..." !)

Малварь как искусство Криптор исходного кода при помощи ChatGPT

Дек 04

- 1 335

- 7

Всем привет!

ИИ классное изобретение, оно несомненно станет частью нашей жизни.

Но к сожалению всё в нашей жизни двоично, вот приведу пример что можно сделать в темных делах, это просто игрушка, но игрушка с хорошем намеком.

Особенно если появятся аналоги ChatGPT заточенные на создание вредоносного софта, а ждать думаю этого момента осталось не долго.

Как известно защитные средства заточены на сигнатурный анализ, не важно детект это по поведению, детект по сигнатурам, детект в облаке.

Всё это так или иначе правила...)

До сех-пор вирусописатели делали скрытие кода, не меняя исходники программы, ну например шифрование кода, запуски в памяти и т.д.

Такие вирусы стали детектиться очень быстро, поэтому собственно и эпидемий нет...)

А теперь представим, что появится вирус, который действительно будет мутировать, программа будет усложняться в каждой эволюции, задетектить это существующими правилами...

На заметку Зачем нужен typeof в Си ?

Ноя 12

- 1 518

- 3

Интересно было зачем нужен этот typeof, как-то не разу не использовал.)

Вот что ответил ИИ, рекомендую почитать, кто кодить в Си.

На самом деле не плохая штука.)

Ключевое слово typeof в языке программирования C используется для определения типа данных переменной или выражения. Оно особенно полезно в следующих случаях:

- Обобщенное программирование: Позволяет писать код, который может работать с различными типами данных, не зная их заранее. Это удобно, например, при написании макросов или функций, работающих с различными типами данных.

- Безопасность типов: Помогает обеспечить, что операции выполняются с переменными правильных типов, что предотвращает ошибки, связанные с неправильным использованием типов данных.

- Упрощение кода: Используя typeof, можно избегать повторения длинных или сложных имен типов, что делает код более читаемым и легким для поддержки.

- Адаптивность кода: При изменении типа...

Уроки Обход AMSI при помощи хардварных точек останова

Окт 29

- 1 551

- 0

AMSI (Antimalware Scan Interface) — это интерфейс, предоставляемый Microsoft, который позволяет приложениям и службам отправлять данные на сканирование антивирусными решениями, установленными на системе. С AMSI разработчики могут лучше интегрироваться с антивирусными решениями и обеспечивать более высокий уровень безопасности для своих пользователей.

Обход AMSI с использованием хардверных брейкпоинтов:

Хардверные точки останова — это механизм, который позволяет отладчикам "останавливать" выполнение программы при обращении к определенной области памяти. Это может быть полезно при исследовании, как программа или система взаимодействует с конкретными данными.

В этой статье давайте попробуем перехватить функцию AmsiScanBuffer и изменить в обработчике исключения входные данные в эту функцию, тем самым в антивирусные системы будут попадать не вредоносный код для сканирования, а мусор.)...

Новость Вредоносная реклама Notepad++ в Google

Окт 24

- 1 190

- 0

Специалисты

Исследователям не удалось получить итоговую полезную нагрузку, но в Malwarebytes считают, что это был Cobalt Strike, который предшествовал развертыванию вымогательского ПО.

В рекламе злоумышленники продвигали URL-адреса, которые явно не были связаны с Notepad++, но использовали вводящие в заблуждение заголовки в своих объявлениях. Так как заголовки намного крупнее и более заметны, чем URL-адреса, многие люди, скорее всего, не замечали подвоха.

Если жертва кликала по любому из объявлений мошенников, срабатывал редирект, который проверял...

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

обнаружили в Google новую кампанию по распространению вредоносной рекламы. Кампания была нацелена на пользователей, желающих загрузить текстовый редактор Notepad++, и оставалась незамеченной несколько месяцев.Исследователям не удалось получить итоговую полезную нагрузку, но в Malwarebytes считают, что это был Cobalt Strike, который предшествовал развертыванию вымогательского ПО.

В рекламе злоумышленники продвигали URL-адреса, которые явно не были связаны с Notepad++, но использовали вводящие в заблуждение заголовки в своих объявлениях. Так как заголовки намного крупнее и более заметны, чем URL-адреса, многие люди, скорее всего, не замечали подвоха.

Если жертва кликала по любому из объявлений мошенников, срабатывал редирект, который проверял...

Эксклюзив Картинки от ChatGPT

Окт 24

- 2 129

- 5

Всем привет!

ИИ научился создавать и обрабатывать картинки, пока это в бета версии openAI, но прикольно...

ИИ научился создавать и обрабатывать картинки, пока это в бета версии openAI, но прикольно...

ВАЖНО Ролики с автодоставкой

Окт 16

- 1 336

- 5

Всем привет!

Для скачивания с ютуба и не только пользуюсь программой Download Master. Знаю её уже много лет, вещь очень полезная и порой незаменимая. Разработка компании WestByte Software. Украинской компании, прошу заметить. Дальше поймёте, почему это важно.

Программка по умолчанию сохраняет видео, музыку, архивы и так далее по папкам-категориям, расположенным в загрузках. То есть она не использует системную папку Видео, и до последнего времени я туда даже не заглядывал.

Но сегодня совершенно случайно заглянул. Сказать, что я был удивлён содержимым — ничего не сказать.

Там лежало три видеофайла абсолютно проукраинского толка. Если я каким-то боком захотел бы их скачать для ознакомления, они определённо лежали бы в загрузках, как обычно. Да и вряд ли эту хрень я вообще захотел бы скачать, и тем более, долго хранить – мог бы просто посмотреть, да благополучно закрыть вкладку. К тому же на память пока не жалуюсь – я точно знаю, что содержимое роликов увидел впервые...

Для скачивания с ютуба и не только пользуюсь программой Download Master. Знаю её уже много лет, вещь очень полезная и порой незаменимая. Разработка компании WestByte Software. Украинской компании, прошу заметить. Дальше поймёте, почему это важно.

Программка по умолчанию сохраняет видео, музыку, архивы и так далее по папкам-категориям, расположенным в загрузках. То есть она не использует системную папку Видео, и до последнего времени я туда даже не заглядывал.

Но сегодня совершенно случайно заглянул. Сказать, что я был удивлён содержимым — ничего не сказать.

Там лежало три видеофайла абсолютно проукраинского толка. Если я каким-то боком захотел бы их скачать для ознакомления, они определённо лежали бы в загрузках, как обычно. Да и вряд ли эту хрень я вообще захотел бы скачать, и тем более, долго хранить – мог бы просто посмотреть, да благополучно закрыть вкладку. К тому же на память пока не жалуюсь – я точно знаю, что содержимое роликов увидел впервые...

На заметку Про детект в памяти. Ничего не поделаешь и это неизбежно)

Окт 09

- 1 291

- 3

Всем привет!

Хотел ещё добавить:

Вот в этой теме:Уроки - Разработка вирусов-35.Обход EDRs.Последняя тема цикла

Был поднят вопрос детекта памяти, да можно использовать такие штуки:Уроки - Разработка вирусов-32.Открываем врата ада

Но тем не менее важно что-бы сама нагрузка тоже не палилась, в теме про EDR про это сказано.

Также неплохо, при проектировании вашего основного зверька или полезной нагрузки учитывать методы антиотладки и морфинга самой полезной нагрузки.

Это можно делать прям в памяти, перед запуском, вот например я использовал такой механизм в крипторе:

На вход подаётся бинарный код, на выходе по...

Хотел ещё добавить:

Вот в этой теме:Уроки - Разработка вирусов-35.Обход EDRs.Последняя тема цикла

Был поднят вопрос детекта памяти, да можно использовать такие штуки:Уроки - Разработка вирусов-32.Открываем врата ада

Но тем не менее важно что-бы сама нагрузка тоже не палилась, в теме про EDR про это сказано.

Также неплохо, при проектировании вашего основного зверька или полезной нагрузки учитывать методы антиотладки и морфинга самой полезной нагрузки.

Это можно делать прям в памяти, перед запуском, вот например я использовал такой механизм в крипторе:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

На вход подаётся бинарный код, на выходе по...

Inception #7

Окт 08

- 1 598

- 0

Скачать можно тут:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Уроки Разработка вирусов-35.Обход EDRs.Последняя тема цикла

Окт 08

- 1 181

- 1

Эта статья будет последняя в этом цикле.

Да ещё много чего не рассказано, но что-то со временем у меня беда, поэтому спешил по быстрее выложить статьи.

Далее ещё планирую оформить это в pdf книги.

Надеюсь эти статьи кому-то покажутся интересным и сразу извиняюсь за их качества, хотя вероятно направления какое-то они могут дать.

Введение

Endpoint Detection and Response (EDR) — это решение безопасности, которое обнаруживает и реагирует на угрозы вроде вымогательского ПО и вредоносного программного обеспечения. Его работа основана на постоянном мониторинге конечных точек в поисках подозрительной активности путем сбора данных о таких событиях, как системные журналы, сетевой трафик, межпроцессное взаимодействие (IPC), вызовы RPC, попытки аутентификации и активность пользователя.

Установив EDR на конечные точки, вы будете собирать данные, которые затем будут анализироваться и коррелироваться для...

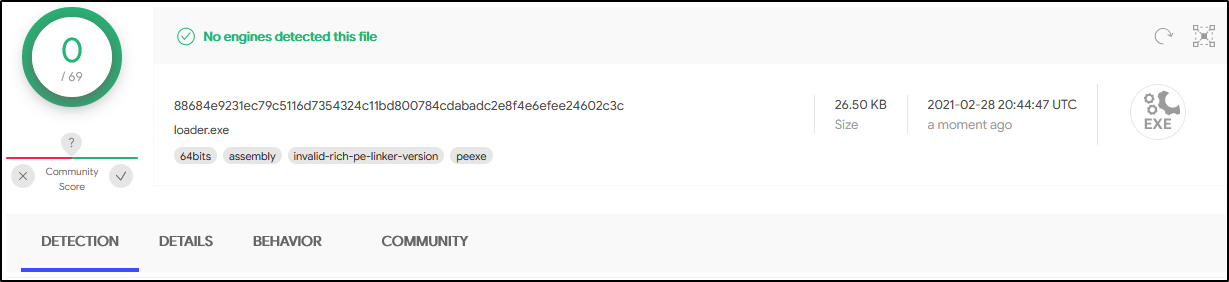

Уроки Разработка вирусов-34.Обход Windows defender

Окт 08

- 2 258

- 6

Введение

До сих пор было продемонстрировано множество методов и техник создания и выполнения загрузчика payload, который может обходить различные программы защиты от вредоносного кода. Эта статья будет работать над созданием полнофункционального загрузчика payload с нуля, чтобы укрепить знания, полученные в предыдущих разделах.

Создайте пустой проект Visual Studio и следуйте за этим разделом.

Характеристики загрузчика payload

Реализованный загрузчик payload будет иметь следующие характеристики:

- Поддержка удаленного внедрения кода

- Инжекция с использованием прямых системных вызовов через Hell's Gate

- Хеширование API

- Функции против анализа

- Шифрование payload RC4

- Попытка взлома ключа шифрования (Брут ключа шифрования)

- Отсутствие импорта библиотек CRT

Настройка Hell's Gate

Этот загрузчик использует внедрение payload с использованием прямых системных вызовов, полученных с помощью Hell's...

Уроки Разработка вирусов-33.Уменьшение вероятности детекта зверька

Окт 08

- 1 286

- 0

В общем в рамках этого цикла думаю осталось две статьи, эта статья закончит теорию.

А две другие будут практика, где мы попробуем использовать полученные знания для обхода Windows defender.

Далее если у меня будет силы и время, попробую оформить эти статьи в pdf книге.

Итак теперь по теме...

Уменьшение бинарной энтропии

Введение

Энтропия относится к степени случайности в предоставленном наборе данных. Существует различные типы мер энтропии, такие как энтропия Гиббса, энтропия Больцмана и энтропия Реньи. Однако в контексте кибербезопасности термин "энтропия" обычно относится к Энтропии Шеннона, которая выдает значение от 0 до 8. С увеличением уровня случайности в наборе данных увеличивается и значение энтропии.

Бинарные файлы вредоносных программ обычно имеют более высокое значение энтропии по сравнению с обычными файлами. Высокая энтропия, как правило, является индикатором сжатых, зашифрованных или упакованных данных, которые часто используются вредоносными...

А две другие будут практика, где мы попробуем использовать полученные знания для обхода Windows defender.

Далее если у меня будет силы и время, попробую оформить эти статьи в pdf книге.

Итак теперь по теме...

Уменьшение бинарной энтропии

Введение

Энтропия относится к степени случайности в предоставленном наборе данных. Существует различные типы мер энтропии, такие как энтропия Гиббса, энтропия Больцмана и энтропия Реньи. Однако в контексте кибербезопасности термин "энтропия" обычно относится к Энтропии Шеннона, которая выдает значение от 0 до 8. С увеличением уровня случайности в наборе данных увеличивается и значение энтропии.

Бинарные файлы вредоносных программ обычно имеют более высокое значение энтропии по сравнению с обычными файлами. Высокая энтропия, как правило, является индикатором сжатых, зашифрованных или упакованных данных, которые часто используются вредоносными...

Уроки Разработка вирусов-32.Открываем врата ада

Окт 07

- 2 093

- 2

В этих темах:

Уроки - Разработка вирусов-28. Предельная техника. Разборка с сисколами

Что такое системные вызовы (Syscalls) Системные вызовы Windows или syscalls служат интерфейсом для взаимодействия программ с системой, позволяя им запрашивать определенные услуги, такие как чтение или запись в файл, создание нового процесса или выделение памяти. Помните из вводных модулей, что...

Уроки - Разработка вирусов-29. Предельная техника-2. Практика. Реализуем техники инъекции через сисколы

В прошлой статье:Уроки - Разработка вирусов-28. Предельная техника. Разборка с сисколами мы разобрали теорию. Давайте теперь переделаем техники: https://ru-sfera.pw/threads/razrabotka-virusov-17-izuchaem-texniku-thread-hijacking.4449/...

Мы обсуждали прямые системные вызовы для обхода хуков и детекта по поведению.

Мы там использовали вспомогательный инструмент Hell's Gate, предлагаю в этой статье модифицировать этот инструмент, что-бы избежать детект на сам инструмент.)

Обновления сделают реализацию более настраиваемой и, следовательно, более скрытной и уменьшат вероятность обнаружения на основе сигнатур. Кроме того, обновленный код изменит способ получения SSN системного вызова, используя

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Если вам нужно восстановить информацию о первоначальной реализации Hell's Gate, посетите репозиторий...

Уроки Разработка вирусов-31.Обход виртуальных машин

Окт 07

- 1 088

- 0

В этой статье давайте рассмотрим техники антивиртуализации, в случае если вирус пытаются запустить в виртуальной среде или песочнице.

Антивиртуализация через характеристики аппаратного обеспечения

В общем случае виртуализированные среды не имеют полного доступа к аппаратному обеспечению хост-машины. Отсутствие полного доступа к аппаратуре может быть использовано вредоносным программным обеспечением для определения, выполняется ли оно внутри виртуальной среды или песочницы. Учитывайте, что не существует гарантии полной точности, потому что машина может просто выполняться с низкими характеристиками аппаратного обеспечения. Проверяемые характеристики аппаратного обеспечения следующие:

- Центральный процессор (CPU) - проверка наличия менее чем 2 процессоров.

- Оперативная память (RAM) - проверка наличия менее чем 2 гигабайтов.

- Количество ранее подключенных устройств USB - проверка наличия менее чем 2...

Поиск по форуму

Последние сообщения

-

-

-

ВАЖНО Miner Search - Поиск и уничтожение скрытых майнеров

- Последнее: Spectrum735

-

-

-