На прошлой неделе общественность взбудоражила новость о причастности спецслужб к взлому Telegram опозиционеров. На протяжении своего существования человечество все необъяснимое пыталось объяснить с помощью высших сил – Богов. В наше время все непонятные вещи объясняют происками спецслужб.

Мы решили проверить, действительно ли нужно быть спецслужбой, чтобы получить доступ к чужому аккаунту Telegram.

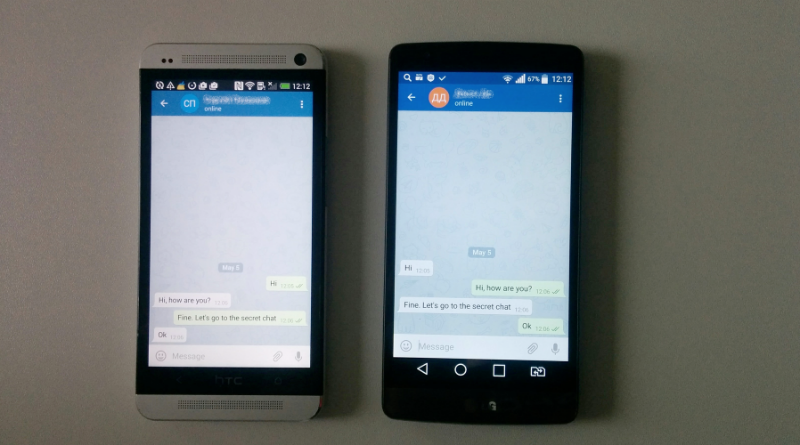

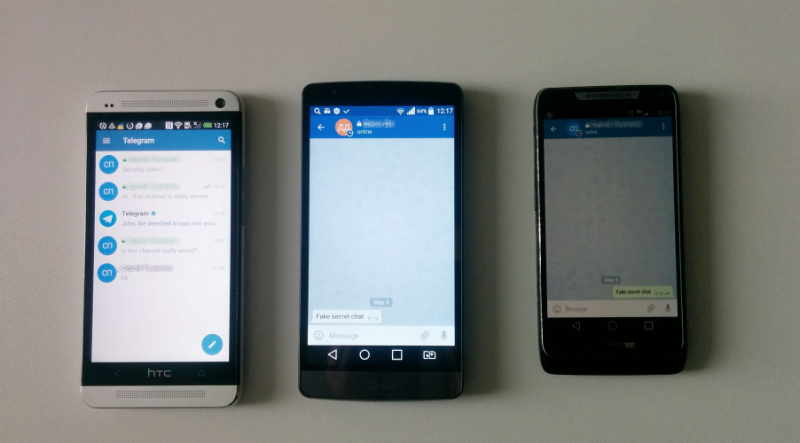

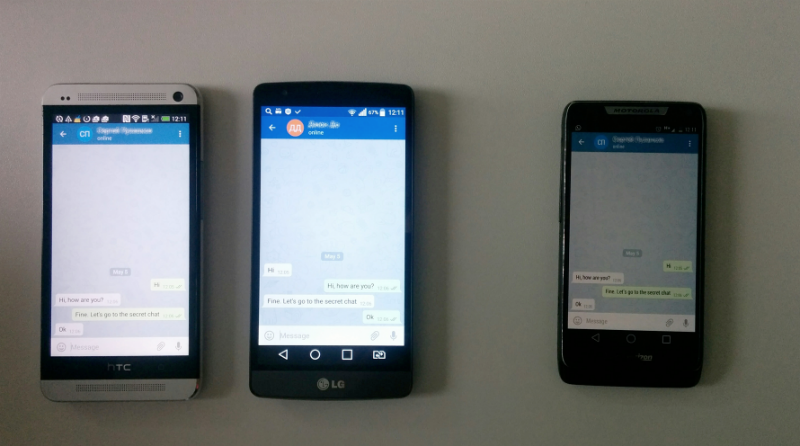

Мы зарегистрировали тестовый аккаунт Telegram, обменялись несколькими тестовыми сообщениями:

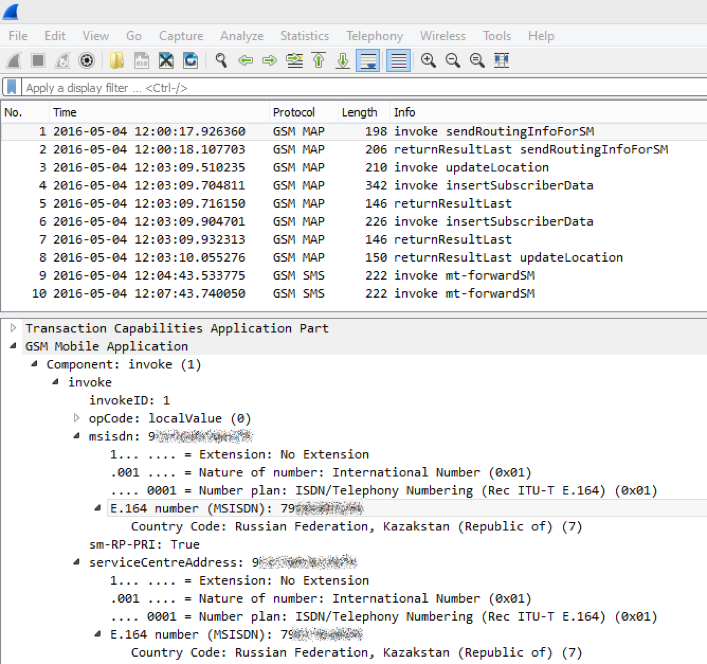

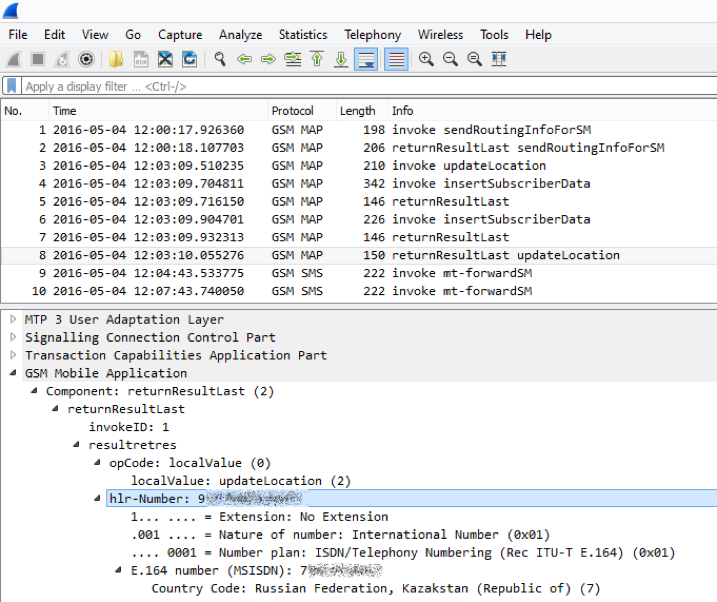

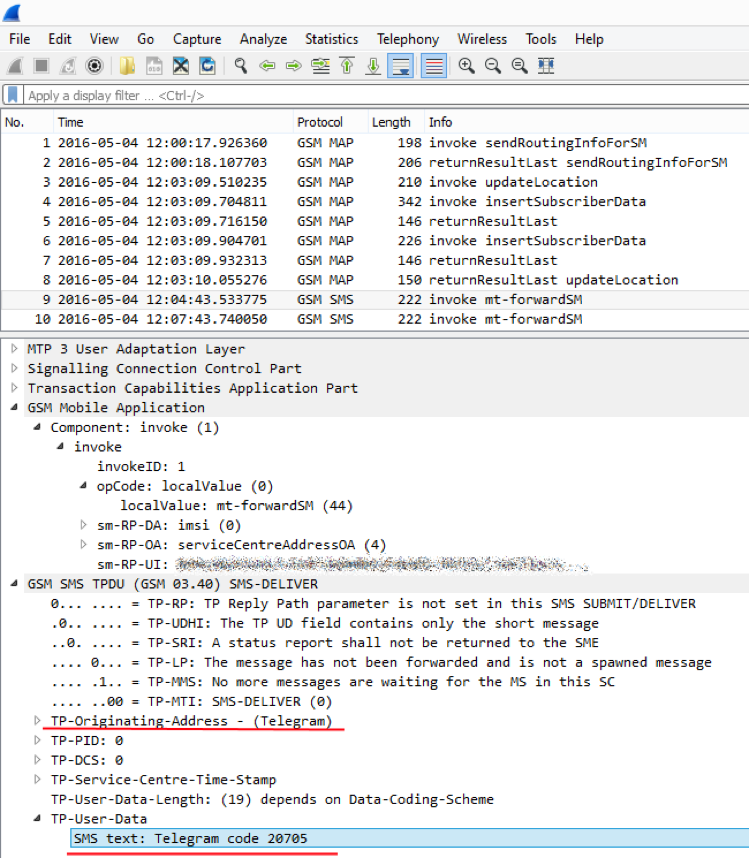

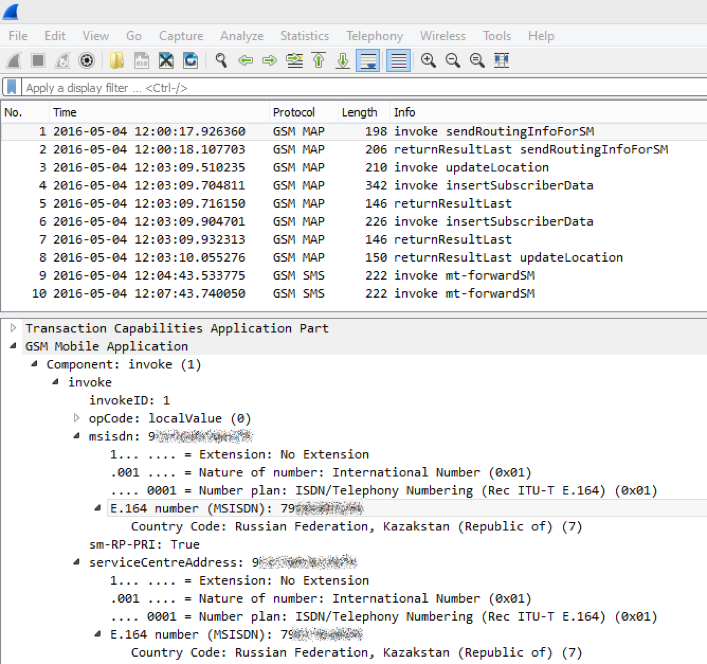

Далее мы провели атаку через сеть SS7 на один из тестовых номеров (подробнее о самих атаках). И вот что у нас получилось:

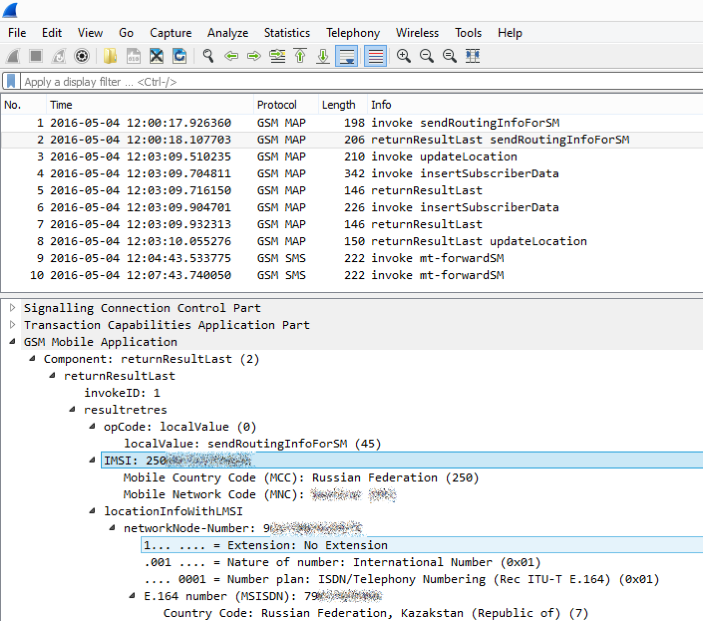

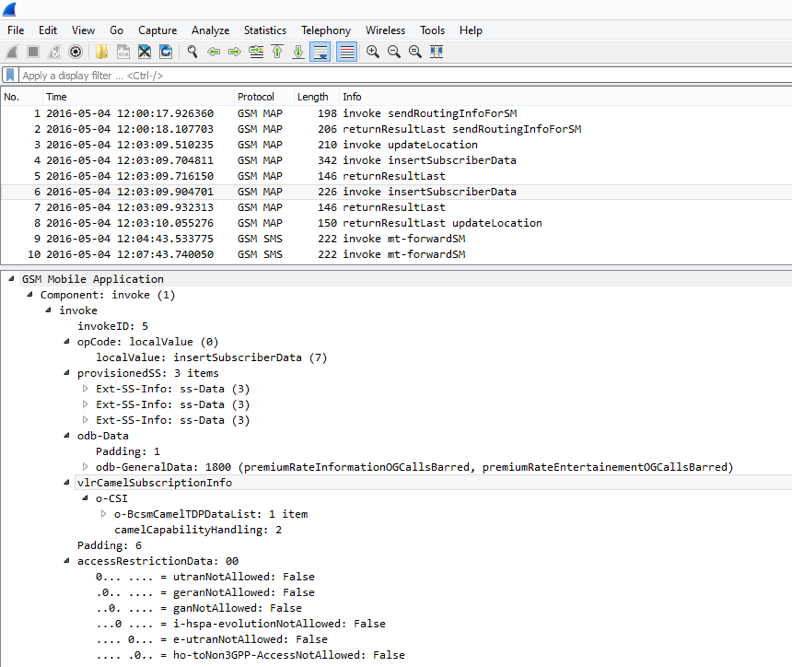

Сначала узнаем IMSI…

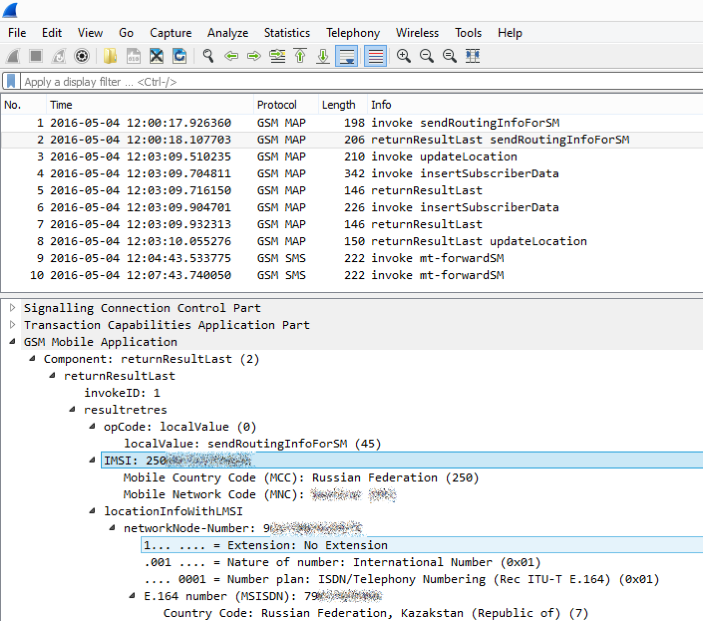

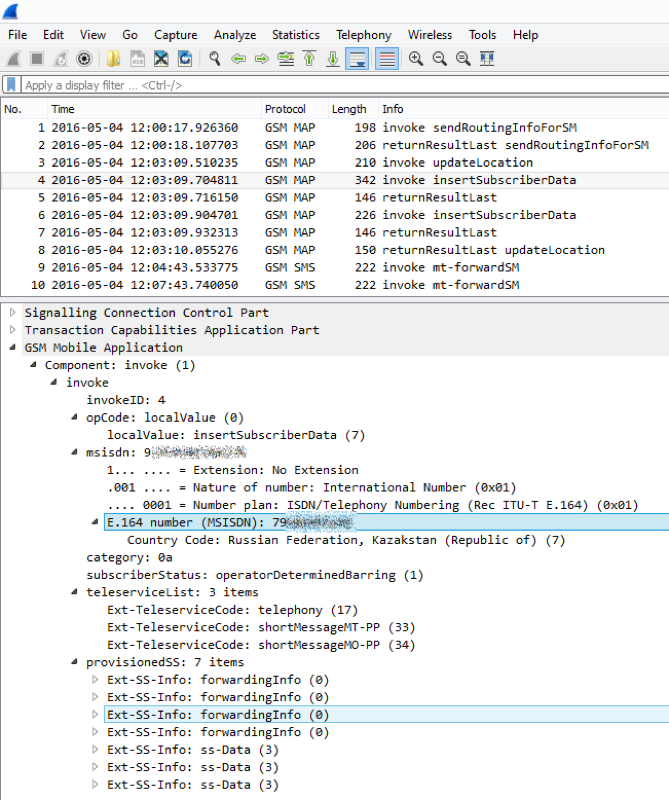

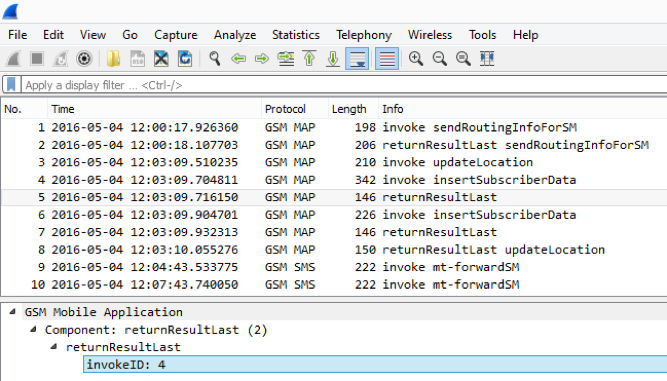

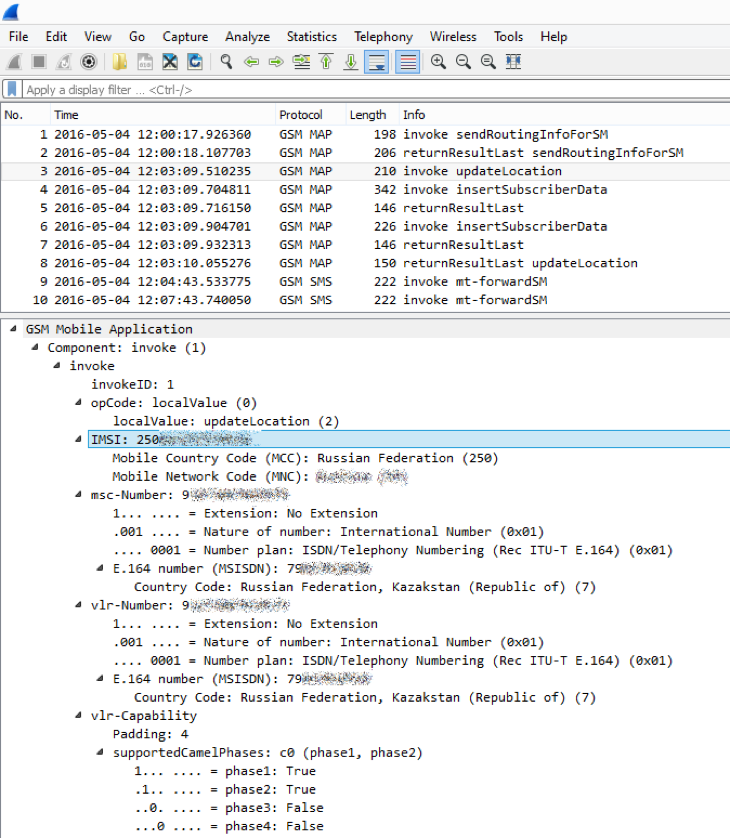

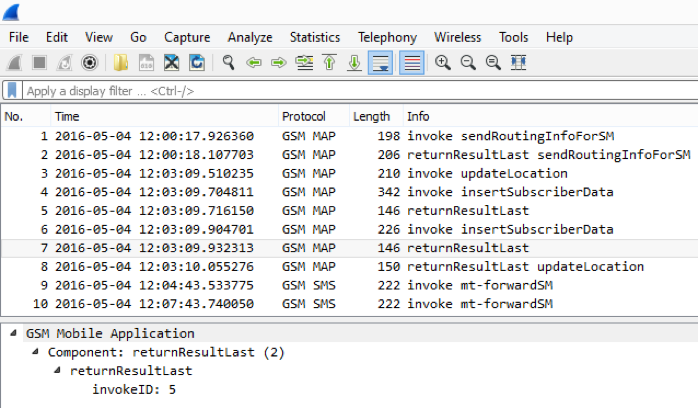

Перерегистрируем абонента на наш терминал…

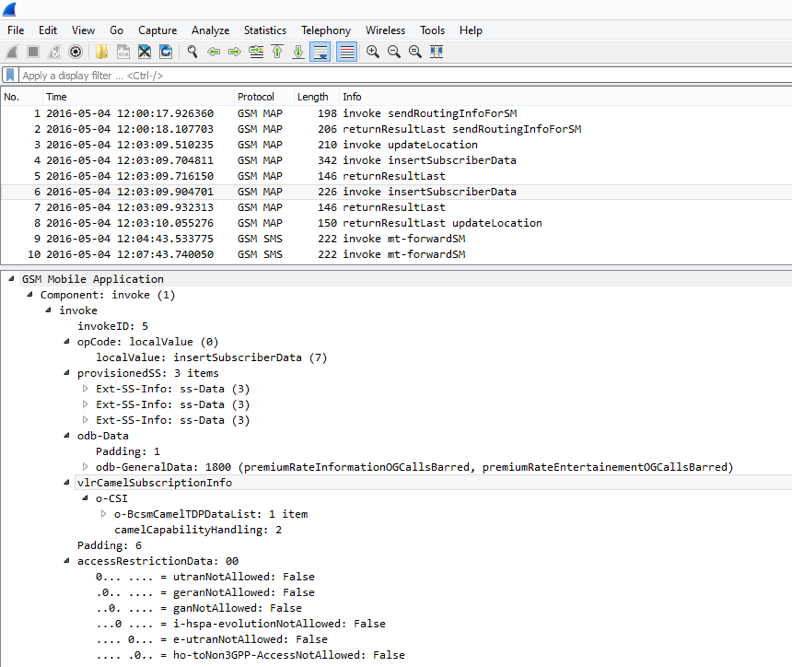

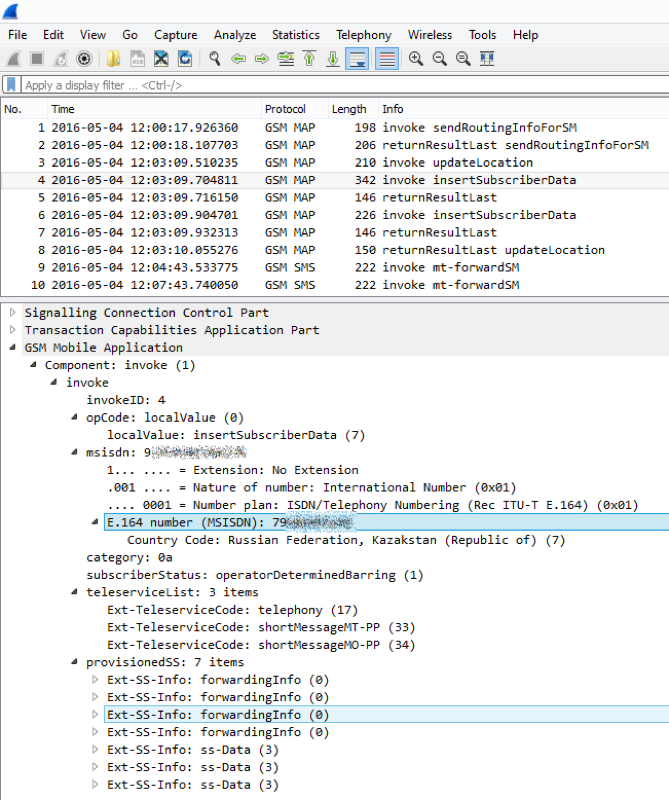

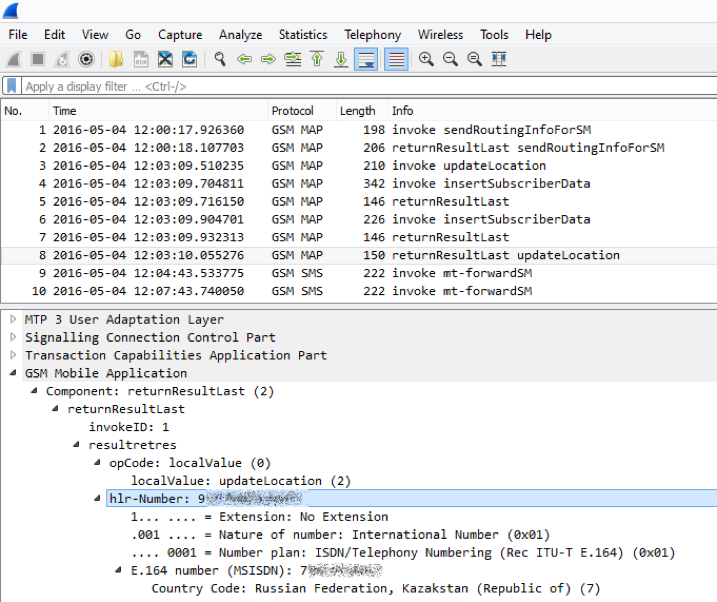

Получаем профиль абонента…

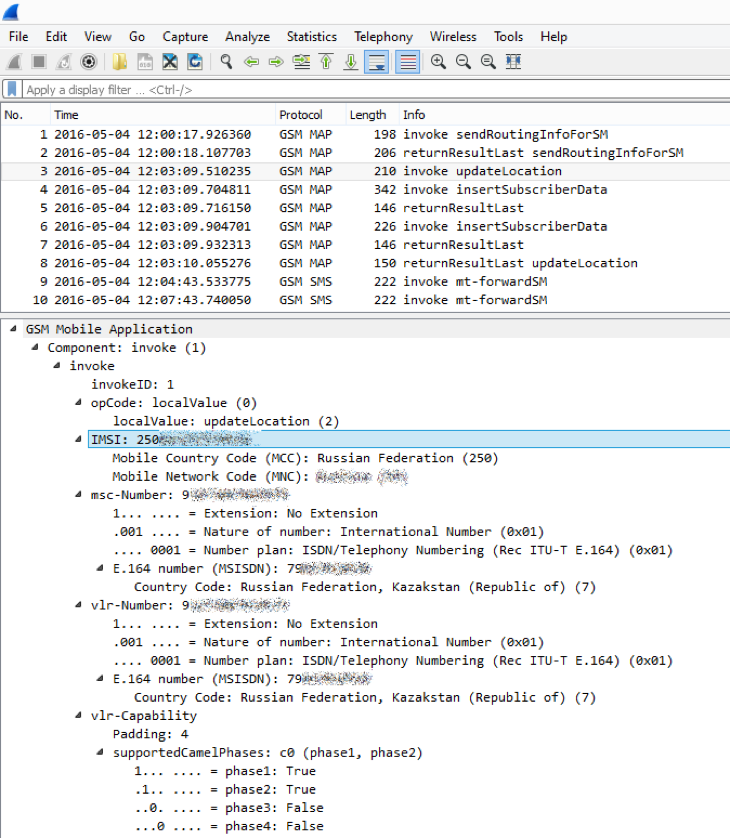

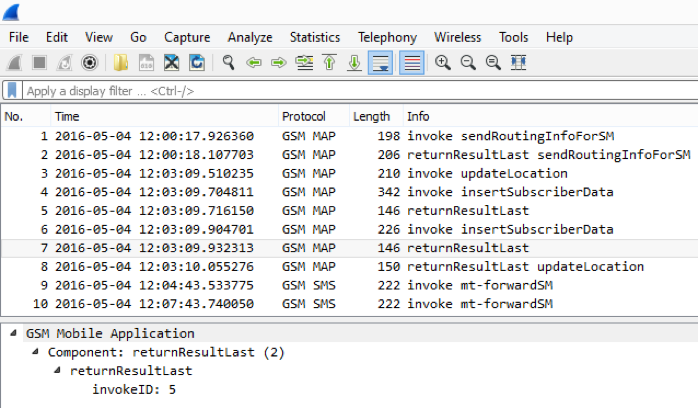

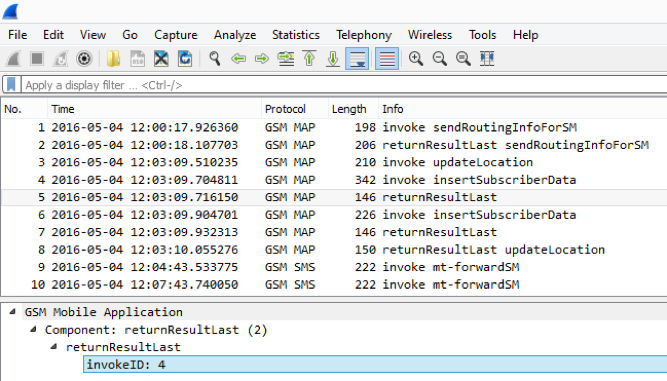

Завершаем процедуру перерегистрации абонента…

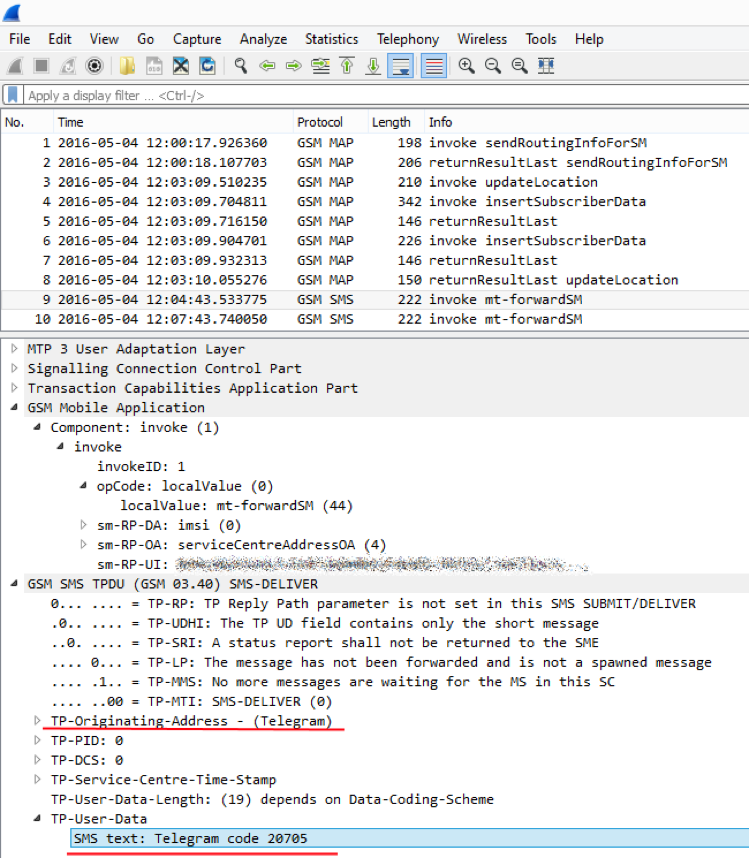

Теперь номер жертвы под полным нашим контролем, инициируем на любом девайсе процедуру подключения к Telegram под аккаунтом жертвы (номер телефона) и получаем заветную SMS…

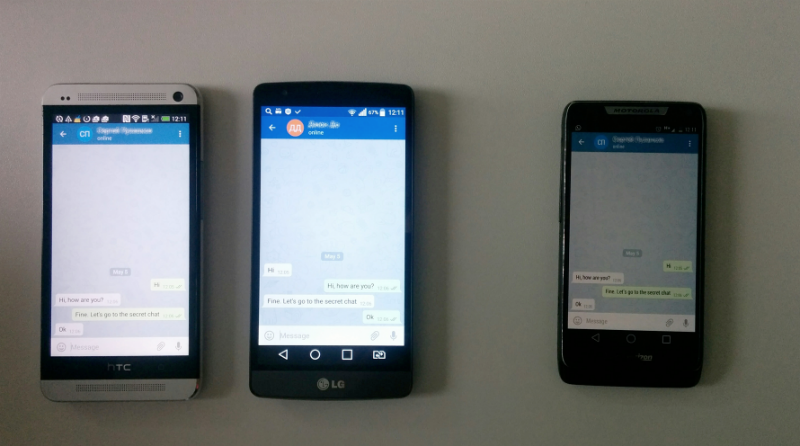

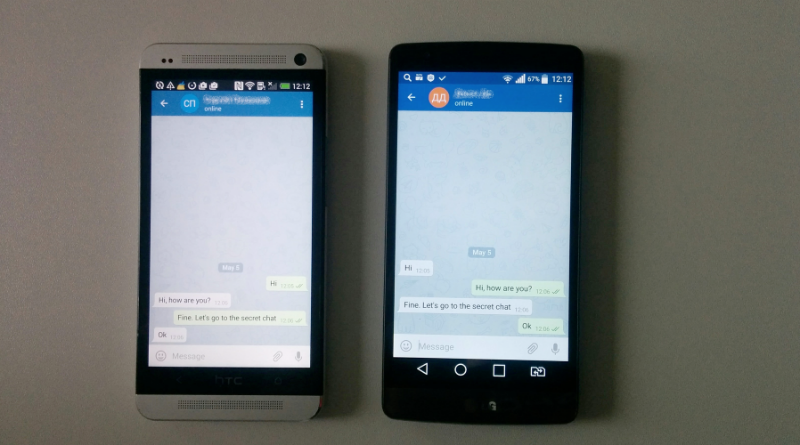

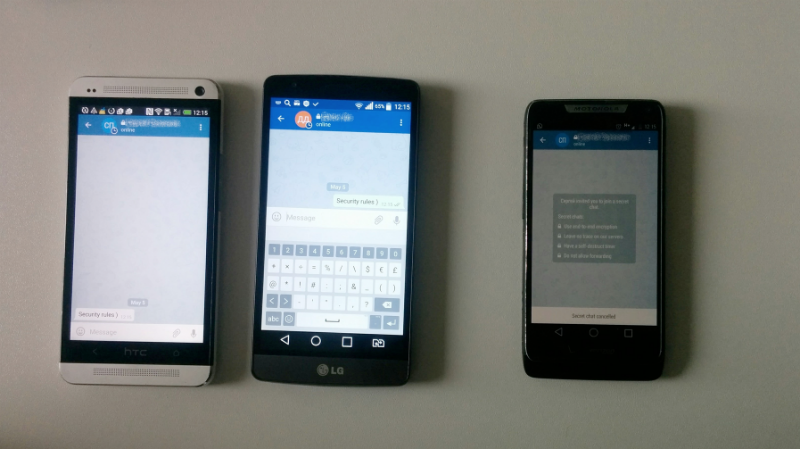

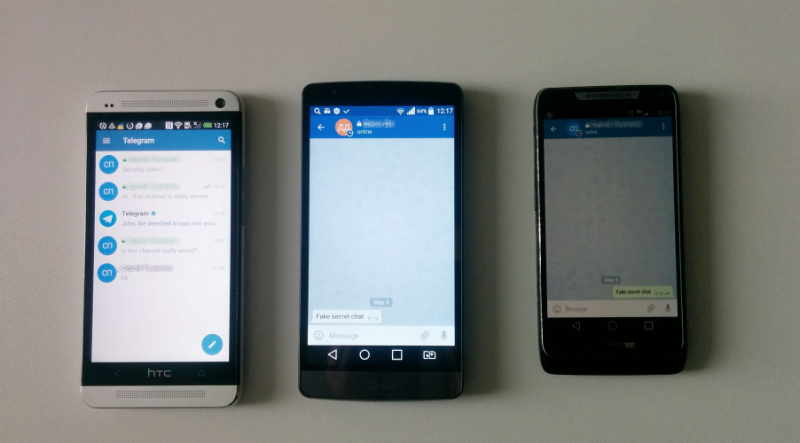

После ввода кода мы получаем полноценный доступ к аккаунту Telegram, теперь мы можем не только вести переписку от имени жертвы, но и прочитать всю переписку, которую клиент Telegram любезно подгружает (телефон справа имеет полную копию переписки телефона слева):

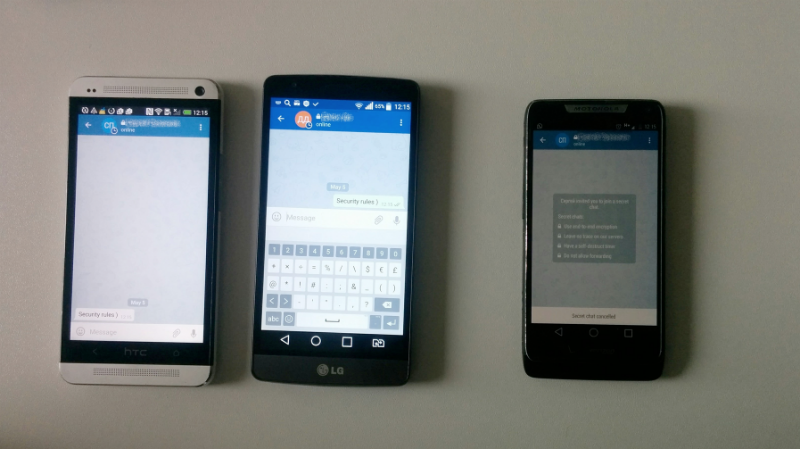

Однако, прочитать секретные чаты невозможно:

Но можно создать новый и переписываться от имени жертвы:

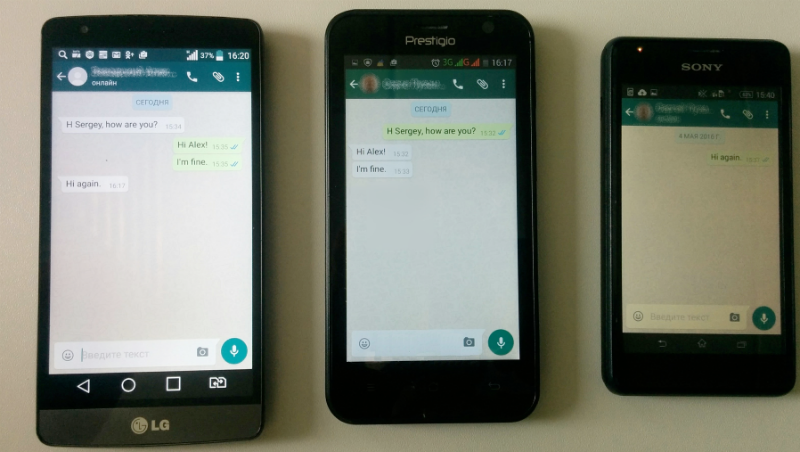

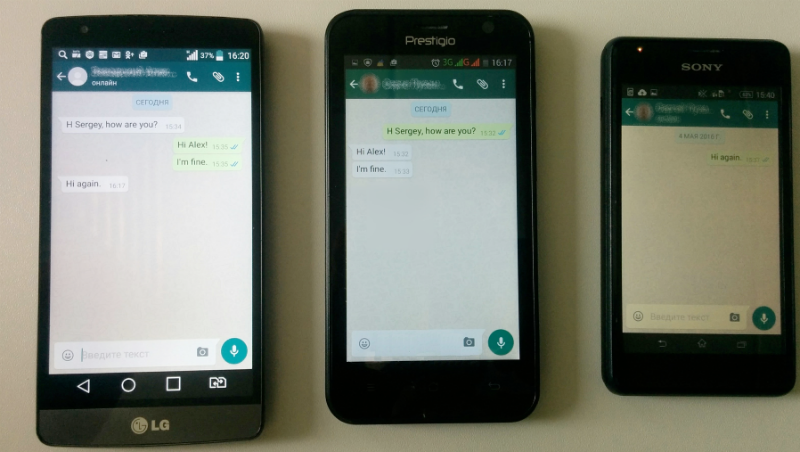

После чего мы провели атаку по той же схеме на WhatsApp. Доступ к аккаунту мы конечно же получили, однако, т.к. WhatsApp, якобы не хранит историю переписки на сервере, получить доступ к переписке, которая была ранее, не удалось. WhatsApp хранит backup переписки в Google Drive, поэтому для получения доступа к ней необходимо кроме этого взломать аккаунт Google. Зато вести переписку от имени жертвы, так что она не будет об этом знать – вполне реально:

Выводы: уж сколько раз твердили миру, что одноразовые коды посредством SMS не безопасны, т.к. мобильная связь не безопасна, и уязвимостям подвержены не только технологическая сеть SS7 но и алгоритмы шифрование радиоинтерфейса. Атаки на сеть SS7 можно осуществлять из любой точки мира, а возможности злоумышленника не ограничиваются взломом мессенджеров. Таким образом, сейчас все эти атаки становятся доступны не только спецслужбам, но и многим другим. Стоит отметить, что все тесты проводились с настройками по умолчанию, т.е. в режиме в котором работает большинство пользователей.

Автор: Positive Technologies

Стырено у ДДД:WebCriminal – темные закоулки Интернета

Мы решили проверить, действительно ли нужно быть спецслужбой, чтобы получить доступ к чужому аккаунту Telegram.

Мы зарегистрировали тестовый аккаунт Telegram, обменялись несколькими тестовыми сообщениями:

Далее мы провели атаку через сеть SS7 на один из тестовых номеров (подробнее о самих атаках). И вот что у нас получилось:

Сначала узнаем IMSI…

Перерегистрируем абонента на наш терминал…

Получаем профиль абонента…

Завершаем процедуру перерегистрации абонента…

Теперь номер жертвы под полным нашим контролем, инициируем на любом девайсе процедуру подключения к Telegram под аккаунтом жертвы (номер телефона) и получаем заветную SMS…

После ввода кода мы получаем полноценный доступ к аккаунту Telegram, теперь мы можем не только вести переписку от имени жертвы, но и прочитать всю переписку, которую клиент Telegram любезно подгружает (телефон справа имеет полную копию переписки телефона слева):

Однако, прочитать секретные чаты невозможно:

Но можно создать новый и переписываться от имени жертвы:

После чего мы провели атаку по той же схеме на WhatsApp. Доступ к аккаунту мы конечно же получили, однако, т.к. WhatsApp, якобы не хранит историю переписки на сервере, получить доступ к переписке, которая была ранее, не удалось. WhatsApp хранит backup переписки в Google Drive, поэтому для получения доступа к ней необходимо кроме этого взломать аккаунт Google. Зато вести переписку от имени жертвы, так что она не будет об этом знать – вполне реально:

Выводы: уж сколько раз твердили миру, что одноразовые коды посредством SMS не безопасны, т.к. мобильная связь не безопасна, и уязвимостям подвержены не только технологическая сеть SS7 но и алгоритмы шифрование радиоинтерфейса. Атаки на сеть SS7 можно осуществлять из любой точки мира, а возможности злоумышленника не ограничиваются взломом мессенджеров. Таким образом, сейчас все эти атаки становятся доступны не только спецслужбам, но и многим другим. Стоит отметить, что все тесты проводились с настройками по умолчанию, т.е. в режиме в котором работает большинство пользователей.

Автор: Positive Technologies

Стырено у ДДД:WebCriminal – темные закоулки Интернета