Наткнулся на интересную статью по поводу информационной безопасности в сфере промышленной автоматизации. Так как сабж не был найден в русскоязычном сегменте интернета, было принято решение о переводе статьи на великий и могучий русский язык. В целом, речь пойдет о весьма банальных вещах. Так как это мой первый перевод, порой может встретиться ностальгическое воспоминание о Promt'е. Замечания и исправления принимаются в ЛС или в комментарии.

Данная статья не носит характер «присвоения» авторства. Только перевод и немного собственных мыслей на сей счет.

Авторы: Ralf Spenneberg, Maik Brüggemann, Hendrik Schwartke

Источник: OpenSource Security Ralf Spenneberg

Перевод:Вирус, живущий исключительно в ПЛК

Современные промышленные процессы управляются при помощи программируемых логических контроллеров (ПЛК). Множество ПЛК, продаваемых сегодня, имеют на своем борту Ethernet порты и могут связываться посредством IP. Взяв за основу Siemens SIMATIC S7-1200, мы продемонстрируем вирус. Данная уязвимость не требует каких-либо дополнительных ПК для распространения. Червь живет и работает только в ПЛК. Он сканирует сеть для новых целей (ПЛК), атакует их и воспроизводит себя на найденных целях. Основная, главная программа, запущенная на пораженном ПЛК, не модифицируется. Пораженное устройство начинает сканировать сеть в поисках новой цели. Мы проанализируем влияние вируса на цель и возможные методы уменьшения негативных последствий.

1. Введение

IT системы – критически важные компоненты в современных промышленных процессах. Эти процессы не были бы возможны без современных коммуникационных сетей. К сожалению, с применением IT систем и сетей связи в промышленных системах, пользователь подвергается атакам, которые давно известны в IT.

Данные хакерские атаки могут нанести вред промышленным системам многими способами. Они могут привести к большим финансовым потерям, но в то же время могут оказывать негативное влияние на жизнь и здоровье окружающих. Эффективность этих атак была продемонстрирована Stuxnet’ом.

ПЛК Siemens были модифицированы чтобы помешать Ирану в обогащение ядерного топлива. Вирус распространялся через ПК станции, эксплуатируя уязвимости MS Windows. ПО ПЛК было модифицировано таким образом, что центрифуги используемые в процессе были уничтожены. Червю требовался компьютер, что бы распространиться и атаковать ПЛК через ПК. Данная статься продемонстрирует вирус / червя, который распространяется только через ПЛК. ПК или сервер не требуется. Червь может быть занесен на станцию через уже скомпрометированный ПЛК. Вирус распространяется на следующие ПЛК путем копирования себя и заражая, тем самым, остальные ПЛК, работая, одновременно с пользовательской программой.

Эксперименты проводился на Siemens SIMATIC S7-1200v3. Вирус был написан на языке программирования ST.

2. Смежные направления исследования

2015 год, BlackHat, USA 2015 – продемонстрировали майлвар запущенный на ПЛК.

Они реализовали промежуточный сервер используя коммуникационные возможности ПЛК. Мы используем аналогичные возможности для реализации протокола, используемого для распространения вирусной программы. Используя этот протокол, червь может распространяться непосредственно от ПЛК к другому ПЛК. Дальнейшей поддержки со стороны системы червь не требует. Вместо использования уже хорошо известного Simatic S7-300, мы использовали в нашей работе новый S7-1200v3.

3. Немного об архитектуре ПЛК

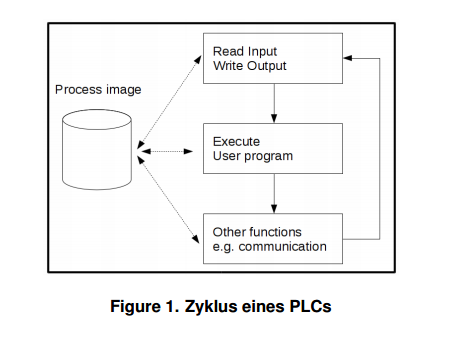

Архитектура контроллера проста. Она основана на центральном процессорном модуле (ЦПУ) и дополнительных модулей расширения для цифровых и аналоговых входов/выходов. ЦПУ отвечает за запуск и управление операционной системой ПЛК и запускает пользовательскую программу. Так же, ЦПУ ответственен за связь (коммутацию) с дополнительными устройствами и управляет процессом.

Образ процесса хранит состояние всех входов/выходов. Программа пользователя запускается циклично. Состояние процесса обновляется ЦПУ в начале и в конце каждого цикла. Цикл ограничен временем цикла. Если предел достигнут, ПЛК останавливает пользовательскую программу и выдает ошибку.

Пользовательская программа состоит из Program Organization Units (POU). Они содержат инструкции для контроля и управления ПЛК. Программа для Siemens SIMATIC S7-1200 состоит из:

— Organization Blocks — Организационный Блок (OB) – Куда вводиться пользовательская программа.

— Data Block (DB) – Блок данных – глобальная память.

— Function (FC) – функции

— Function Block – функции с сохраняемой локальной памятью.

Так же данная статья использует системные функции TCON и TDISCON. При помощи этих функций можно инициализировать или разорвать TCP соединение с произвольной системой. Данные могут быть отправлены и получены при помощи команд TRCV и TSEND.

4. Компьютерные черви

Компьютерные черви известны с 1988 года и являются хорошо известным видом вредоносного программного обеспечения. Каждая вирусная атака может быть описана следующими фазами:

— определение возможной цели

— распространение до цели

— использование цели

— выполнение вредоносного кода

На ПЛК, червь должен выполнять те же функции. Статья демонстрирует реализацию каждого из необходимых шагов.

5. Реализация вируса для Siemens SIMATIC S7-1200

5.1 Архитектура

Как и любой другой червь, вирус был написан с некоторыми особенностями. В ходе разработки учитывались специфичные ограничения и условия ПЛК. Должно выполняться условие не нарушения максимального времени цикла. Вирус должен прерывать его выполнение на несколько миллисекунд. Выполнение может быть продолжено в течении следующих циклов. В начале каждого цикла, код вируса вызывался заново. Это позволило не нарушать максимальное время выполнения цикла.

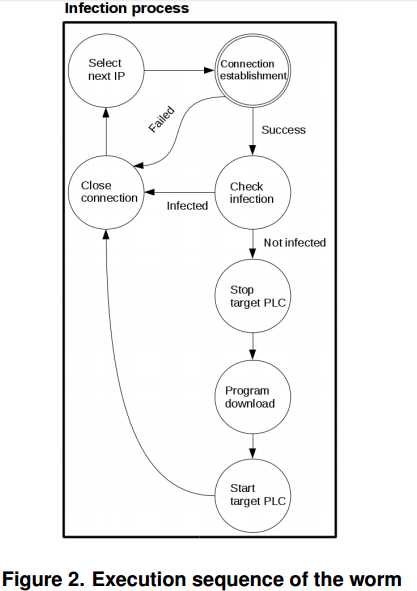

Поэтапное выполнение кода показано на картинке ниже. Выполнение вируса начиналось с инициализации соединения с возможной целью. В первую очередь после соединение, вирус проверял, была ли цель уже инцифированна. Если инфицирование обнаружено не было, то вирус останавливает выполнение программы пользователя на цели дабы позволить выполнить трансфер его собственного кода.

После копирования, и непосредственного запуска инфицированного ПЛК, червь продолжает искать следующую возможную цель.

5.2 Поиск и определение цели

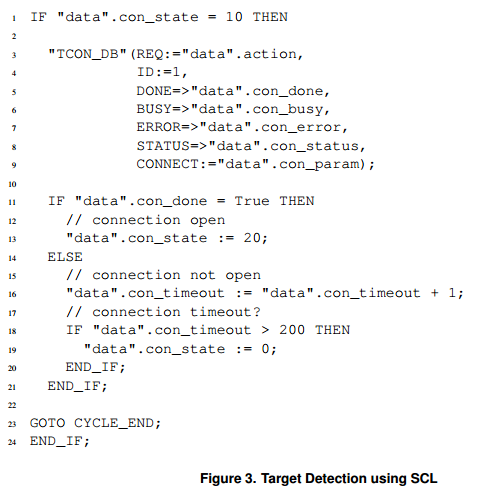

Вирус начинает сканированние для поиска возможных целей. ПЛК Siemens SIMATIC могут быть опознаны по 102 порту протокола TCP. Этот порт может быть закрыт при помощи внешнего файрвола. Ни один другой сервис не использует этот порт. S7-1200 инициализирует TCP подключение используя TCON. Использование данной команды показано в листинге 3, строка 4. IP адрес и порт прописываются в линии 9.

Как только блок вызван – ПЛК будет пытаться установить связь. Это происходит асинхронно. В следующих циклах происходит подтверждение состояния соединения. Возвратное значение DONE (строка 5) – сигнализирует установилось ли соединение. Если TRUE — инфицирование продолжается. Если IP адрес и порт недоступны – никакая ошибка не выводиться. Каждый цикл увеличивает показание счетчика на 1.

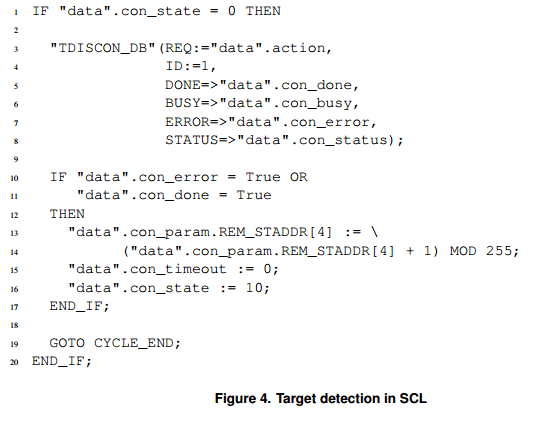

Если после 200 циклов соединение не было установлено, червь выполняет следующий код. Хотя соединение не было установлено, блок TDISCON вызывается для того чтобы освободить линю для следующего соединение. В линии 13, инкрементируется IP адрес. Тем самым, все 24 подсети сканируются на наличие открытого порта 102/TCP.

5.3. Инфицирование

В течении фазы инфицирования, червь копирует себя на атакуемый ПЛК. Обычно ПО загружается на контроллер при использовании программы Siemens TIA-Portal. Червь мимикрирует под TIA-Portal и реализует проприетарный сименсовский протокол. Для анализа протокола и последующей его реализации мы использовали Wireshark.

5.3.1. Описание протокола передачи

В данной статье проприетарный проток будет назван S7CommPlus. Это бинарный протокол который задействует протоколы TPKT и ISO8073. Оба этих протокола использует порт 102/TCP.

Главные функции S7CommPlus:

- Управление ПЛК

- Старт/стоп ПЛК

- Чтение и запись переменных

- Трансфер программы (загрузка/выгрузка)

- Отладка

- Предоставление отладочной информации

- Уведомление об авариях

5.3.2. Код

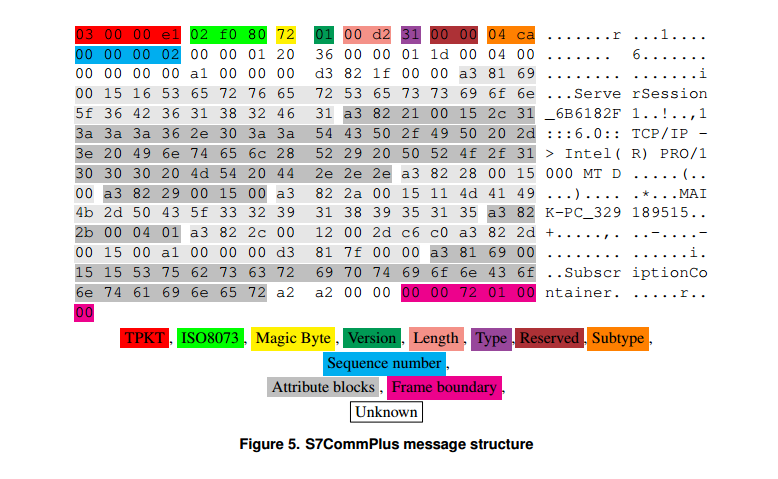

Каждое сообщение используемое S7CommPlus имеет одинаковую структуру. На картинке №5 представлено первое сообщение в соединение. TIA Portal посылает это сообщение для инициализации соединения. Поясним общую структуру. Первые 2 выделенных поля представляют собой TPKT и ISO8073 протоколы. Их содержимое описано в соответствующей документации. Следующий байт 0х72 представляет собой начало сообщения от S7CommPlus. Номер версии различается между различными вариантами протокола. Длина поля не учитывает границы кадра. Если граница кадра отсутствует то последующие данные передаются в дополнительных сообщениях.

После длинны поля, передается тип ячейки. Подтип в дальнейшем определяет сообщения. Порядковый номер увеличивается на 1 для каждого сообщения. Дополнительные данные передаются в виде атрибутивных блоков (блоках атрибутах).

5.3.3. Атрибутивные блоки (Блоки атрибуты)

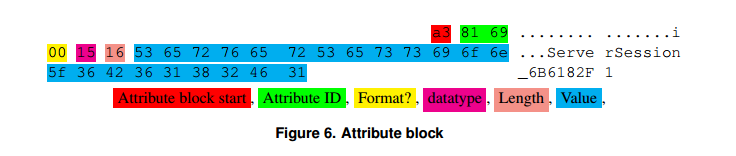

Данные формируются согласно следующим атрибутам блока. Картинка 6 показывает первые атрибуты предыдущей картинки. Каждый атрибут начинается с байта 0хА3. Этот блок содержит строку. Строка начинается с её длинны и содержит значение.

5.3.4 Кодирование значений

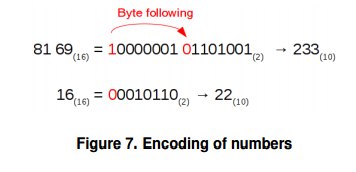

В блоках-атрибутах, значения кодируются специальным образом. Значение может иметь переменную длину. Первые биты каждого байта, перемещаются в начало следующего байта. Картинка 7 объясняет декодирование идентификатора атрибута и длинны поля с предыдущего примера. Если значение храниться внутри блока-атрибута, то кодирование не применяется.

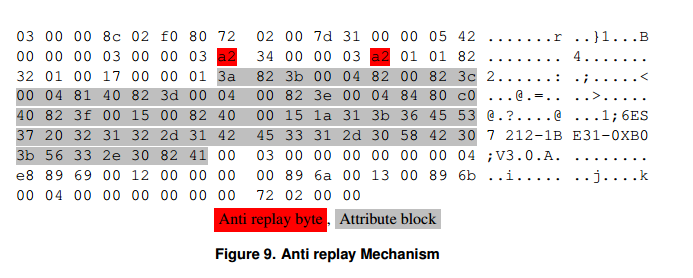

5.3.5. Механизм анти-повтора

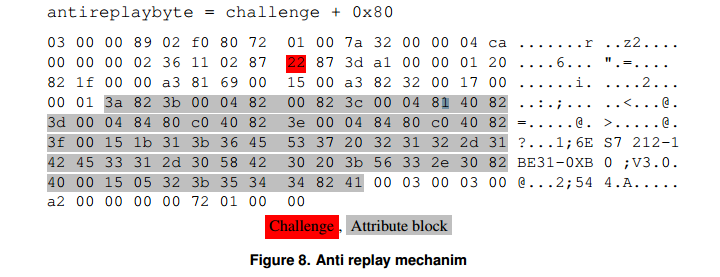

S7CommPlus протокол определяет анти-повтор. Для этого ПЛК отправляет случайнее значение в 25 байте в ответном сообщении. Значение определно между 0х06 и 0х7f. Байт анти-повтора высчитывается по следующей формуле.

Все дальнейшие сообщение посылаемые TIAPortal, должны использовать байт-антиповтора в их 24 байте. Выделенные серым блоки-атрибуты также должны быть отображены.

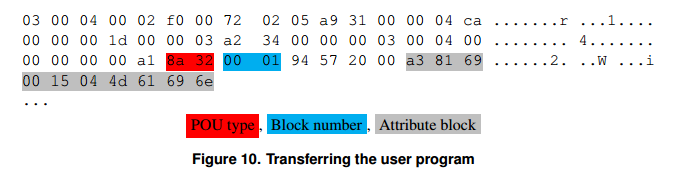

5.3.6. Передача программы

Для передачи программы используется специальное сообщение. (Картинка 10). Каждое сообщение переносит один POU-элемент. Номер блока указывает место в памяти ПЛК.

Несколько блоков атрибутов составляют заголовок сообщения. Дополнительно к фактическому байт-коду, в S7 записывается мета-инфмормация. Эта мета информация определяет требуемую память (необходимую), дату создания блока, номер блока, используемый язык, исходные код и функции зашиты. TIA Portal может использовать эту информацию для проверки кода.

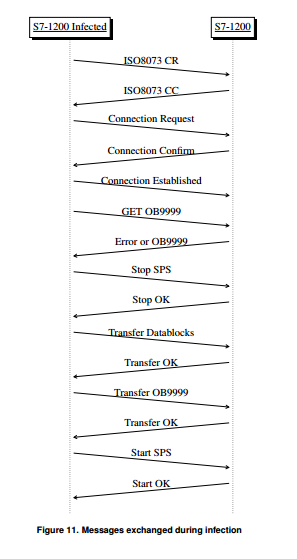

5.3.7. Определение необходимых сообщений

В течении пересылки пользовательской программы происходить обмен некоторыми сообщения которые не обязательны для процесса.

Эти, несоответствующие сообщения, приводят к увеличению памяти, которая требуется для вируса, поэтому их можно пропустить. Картинка 11 показывает необходимые сообщения для удачной инъекции.

Передача начата. Во избежание повторного заражения, вирус проверяет цель и пытается загрузить копию себя. Загрузка дополнительного кода возможна только после остановки ПЛК. Когда программа загружена, ПЛК запускается опять.

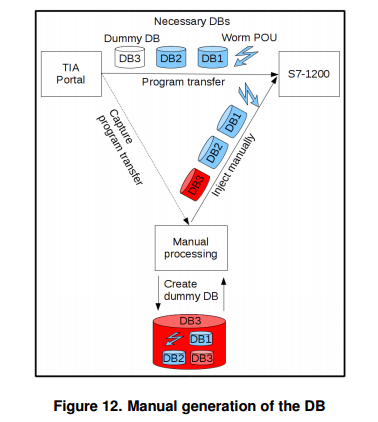

5.3.8. Общая реализация

Основываясь на анализе протокола, передача программы может быть записана, изменена и отправлена опять на ПЛК. Все необходимые сообщения известны.

Для хранения команд в вирусе используем статичный блок глобальных данных (DB). Дополнительные DB используется для хранения временных переменных и как приемо/передаточный буфер данных. Постоянный блок данный хранит все сообщения необходимые для инфекции. Этот блок не может быть сгенерирован используя TIA Portla и должен быть написан вручную.

6. Запуск вируса

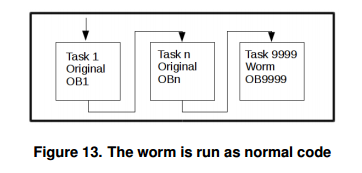

Переданный код добавляется к программе пользователя уже запущенной на ПЛК. Дополнительные OB и требуемые DB добавлены. Код программы пользователя оригинален и не исправлялся. OB блок автоматически обнаружен ПЛК и выполнен.

7. Выполнение вредоносных функций

В течении функционирования вируса, мы реализуем различные функции для демонстрации возможности влияния вируса.

7.1. Command & Control Server

(Сервер управление и контроля)

Наш червь будет пытаться соединиться с C&C сервером. Протокол связи – TCP. Через C&C сервер можно организовать выполнение различных функций.

7.2. Socks4 proxy

После того как червь подключается к С&C серверу, соединения с дополнительными клиентами в сети ПЛК может быть инициировано с помощь встроенного Socks4 proxy.

7.3. Отказ сервиса

Работа (выполнение кода ПЛК) может быть остановлено из-за нарушения времени цикла. Червь выполняет (реализует) бесконечный цикл, запускающий состояние ошибки в ПЛК (DoS атака).

7.4 Манипуляция выходными сигналами

Червь может управлять выходными сигналами ПЛК. При использовании системной функции «POKE», различные переменные внутри процесса могут быть изменены.

8. Обнаружение вируса. Противодействие. Ресурсы для работы червя

8.1 Обнаружение вируса

8.1.1. TIA Portal

TIA Portal может сверять программу пользователя в ПЛК и может обнаруживать как изменения так добавления различных функций (POU элементов).

8.1.2. Остановка ПЛК

Для осуществления инфицирвоания, ПЛК должен остановиться на, примерно, 10 секунд. Программа пользователя не будет выполняться в это время. Прерывание может быть замечено и залогированно в ПЛК.

8.1.3. Сетевой трафик

Червь генерирует необычный сетевой трафик. В течении фаз сканирования сети и инфицирования целей отправляется много подозрительных пакетов.

8.2 Противодействие

8.2.1. Перезапуск ПЛК

Так как вирус находиться в памяти ПЛК и является частью пользовательской программы, то в результе рестарта или отключения электричества червь останется в устройстве.

8.2.2. Сброс к заводским настройкам

Через TIA Portal можно осуществить возврат к заводским настройкам что приведет к полному удалению данных с ПЛК, в том числе и червя.

8.2.3. Загрузка программы

Червь записан в блок OB9999, при перезаписи данного блока, червь будет удален.

8.3. Ресурсы для работы червя

8.3.1.Время цикла выполнения

Максимальное время выполнения цикла жестко задается в настройках. По умолчанию лимит стоит в 150 мс. Червь не должен нарушать этот предел. Мы измерили время цикла ПЛК без какой-либо пользовательской программы – оно составляет 0 мс. Затем мы заразили S7 с помощью нашего червя и измерили время цикла заново. Максимально измеренное врем цикла составляет 7мс. Это составляет 4,7% от допустимого предела.

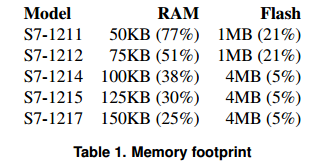

8.3.2. Память

Червю требуется 38,5 кбайт РАМ для хранения. 9 КБ (23,3%) необходимо для выполнения вредоносного кода. Дополнительно необходимо 216,6 КБ флеш памяти. Таблица отображается доступную память в различных моделей.

9.Функции защиты

ПЛК S7-1200v3 предлагает 3 различных функции защиты. Мы проанализируем каждую из них и оценим, защитят ли они ПЛК от инъекции вируса. Анализ основа на TIA Portl V11, Update 5 и S7-1200v3 с прошивкой 3.0.2

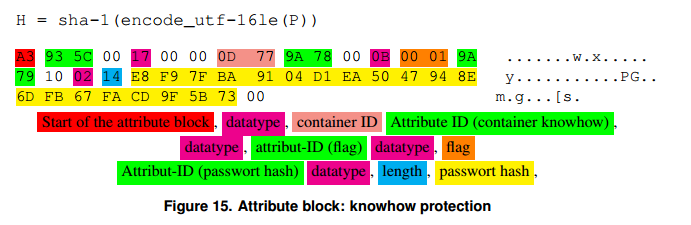

9.1. Knowhow защита

Knowhow защита защищает пользовательскую программу от неавторизированного доступа, без верного пароля неавторизированный доступ и модификация блоков программы невозможна. Knowhow защита реализуется используя блоки-атрибуты. Эти блоки записываются в ПЛК в течении загрузки программы. Блоки отображены на картинке 15. Сохраненный хэш пароля, формируемый на основе пароля P, вычисляется по следующей формуле:

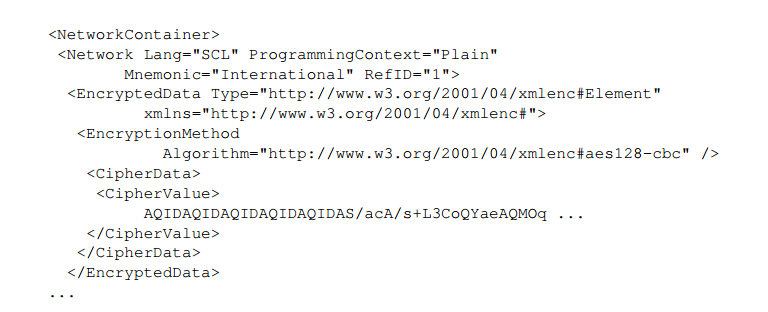

TIA Portal оценивает блок-атрибут. Если флаг установлен – TIA Portal разрешает считывать и записывать к соответствующим блокам информацию без правильного пароля. Исходные код ПЛК шифруется при помощи AES128-CBC. Это предотвращает доступ к коду. На рисунке 16 показан зашифрованный исходный код.

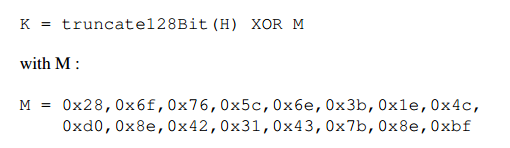

9.1.1. Уязвимость метода

Отсутствие проверки целостности. Блок может быть считан и изменен несмотря на knowhow защиту. Защита реализуется средствами TIA Portala, а не ПЛК. При использовании самостоятельно написанных инструментов для чтения и записи блоков на ПЛК, предоставляется любой доступ. Даже флаг knowhow защиты может быть сброшен в результате доступа с помощью TIAPortal. AES-key может быть получен или извлечен. Ключ для шифрованимя может быть получен из хеша пароля. Хеш пароля может быть прочитан при помощи самостоятельно написанного программного обеспечения. Ключ вычисляется по следующей формуле:

* исправлено производителем SSA-833048

Вывод: Данная защита не помогает против вируса.

9.2.Защита от копирования

Защита от копирования запрещает дублирование программы пользователя на второй ПЛК. Серийный номер целевого ПЛК храниться в пользовательской программе, для предотвращения загрузки через TIA Portal, пользовательской программы в другой ПЛК. Серийный номер храниться в отдельном блоке-атрибуте.

9.2.1. Уязвимость метода

Целостность блока атрибута не защищена. Хранимый серийный номер может быть изменен или перемещён, или удален. ПЛК не проверяет серийный номер самостоятельно. Проверка реализуется только при помощи TIA Portal.

* исправлено производителем SSA-833048

Вывод: Данная защита не помогает против вируса.

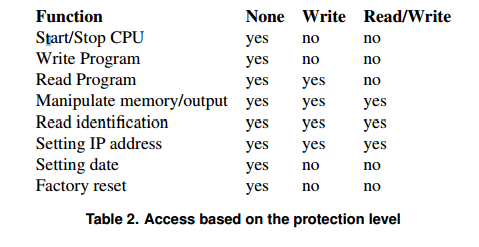

9.3. Защита доступа

Защита доступа предотвращает доступ к ПЛК используя S7CommPlus протокол без пароля. Доступно 3 различных уровня защиты. В таблице отображены различные уровни защиты:

Аутентификация использует механизм – ответ на запрос.

Вывод: Защита доступа может защитить ПЛК от атаки вируса. Защита от записи препятствует любому изменения кода в ПЛК. Использование механизма ответа на запрос относительно безопасно. Если используемый пароль не известен, червь не может инфицировать ПЛК. По умолчанию защита доступа отключена.

10. Заключение

В данной работе мы демонстрируем возможности червя для ПЛК. Такой вируса представляет собой новую угрозу в промышленных сетях. Традиционно такие сети хорошо защищены от атаки извне. С введением в строй уже зараженного червём PLC делает другие устройства не только целью атаки, но и источниками атаки. Инфицированные ПЛК могут распространяться дистрибьютерами, или заражение может происходить в течении транспортировки. Червь может распространиться внутри контроллера и не требует каких-либо стандартных ПК или серверов. Тем самым он не может быть обнаружен антивирусом. Более того, оператор имеет очень мало возможностей для обнаружения вредоносного кода в ПЛК.

От автора перевода

Как известно, на каждую хитрую гайку, найдется свой болт с резьбой. Лично автор считает, что проблема безопасности промышленной автоматизации слегка раздута, по причине отсутствие единой унифицированной среды для выполнения вредоносного кода на различных ПЛК разных производителей. Ориентация на Siemens, Allen-Bradley, Honeywell, B&R и т.п. производителей ставит задачу написания вируса под строго определённое устройство.

В целом, принцип распространения вируса внутри сети состоящей из контроллеров, базовых/инженерных станций и панелей управления — заслуживает отдельного внимания. К тому же, пример StuxNet'а вроде и показал миру возможную ситуацию развития событий. Как и зачем была реализована атака — наврядли узнаем. Но все так любят приводить его в пример…

В современных реалиях большую угрозу представляет беззалаберность при выполнение работ и последующем обслуживании. Так же сильное распространение получает сама профессия «Программист АСУ ТП», «Программист контроллеров АСУ ТП» и т.п. что приводит к растущему количеству низкоквалифицированных кадров.

Так что пока нас пугают будущим промышленным Скайнтом, мы должны оставаться внимательными к исполняемому коду.