Двухфакторная аутентификация обеспечивает более эффективную защиту от несанкционированного проникновения. Такую защиту сложно назвать панацеей от взлома учетной записи, тем не менее, она достаточно надежный барьер, усложняющий злоумышленникам доступ к чужим данным. Однако преступники не перестают изобретать новые способы обхода двухфакторной аутентификации, в чем на собственном опыте убедился один из учредителей Clearbit.com Алекс МакКо (Alex MacCaw).

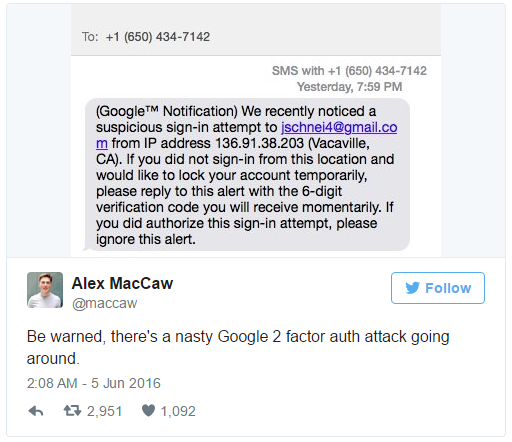

Исследователь обнаружил новую вредоносную кампанию, в ходе которой злоумышленники используют методы социальной инженерии для получения одноразового кода двухфакторной аутентификации. МакКо разместил в своем микроблоге в Twitter SMS-сообщение, полученное якобы от компании Google.

«Уведомление Google™. Мы недавно заметили подозрительную попытку входа в учетную запись [email protected] с IP-адреса 136.91.38.203 (Вакавилл, Калифорния). Если вы не авторизовались с этого места и хотите, чтобы ваша учетная запись была временно заблокирована, пожалуйста, ответьте на это уведомление шестизначным кодом, который получите в ближайшее время. Если вы не авторизовались, игнорируйте это извещение», - говорится в сообщении злоумышленников.

Таким образом преступники заранее подготавливают жертву к получению одноразового кода двухфакторной аутентификации, который будет отправлен владельцу учетной записи после того, как хакеры попытаются авторизоваться. Фактически, считая, что отправляет код Google, пользователь сам предоставляет мошенникам возможность осуществить взлом.

В случае получения подобного SMS-сообщения эксперты рекомендуют не отправлять никаких верификационных кодов и немедленно сменить пароль в учетной записи, поскольку подобная атака возможна только в том случае, если преступнику уже известен пароль.